V11 の概要

BigFix Platform 11 では、セキュリティーの分野で次の大きな変更が導入されました。

- OpenSSL が 3.1.1 にアップグレードされました

- HTTPS 通信用の TLS 1.3 プロトコルがサポートされるようになりました

- SHA-384 がすべてのデジタル署名の暗号ハッシュ関数として使用可能になりました

- SHA-256 と TLS 1.2 は、それぞれデジタル署名と HTTPS 通信に使用される最小セキュリティー・レベルです

- SHA-384-only または TLS 1.3 only モードをオプションで適用可能です

- SHA-1 および SHA-256 は、prefetch ステートメントでダウンロードされたファイルの検証に引き続き使用されます

- BigFix 10.0.7 は、BigFix Server コンポーネントのバージョン 11 へのアップグレードをサポートする最小バージョンです

BigFix Platform の v11 へのアップグレードに関する考慮事項

- BigFix 10.0.7 は、BigFix Server コンポーネントのバージョン 11 へのアップグレードをサポートする最小バージョン

- 「強化されたセキュリティー」が使用可能になっている必要があります (セキュリティー設定シナリオ)

注: 機能がデプロイメント全体にプロパゲーションされるのに時間がかかるため、アップグレードの前に「強化されたセキュリティー」を使用可能にしてください。詳細な情報とガイダンスについては、「強化されたセキュリティー」を使用可能にする前に、「強化されたセキュリティーを使用可能にするためのガイダンス」を注意深くお読みください。

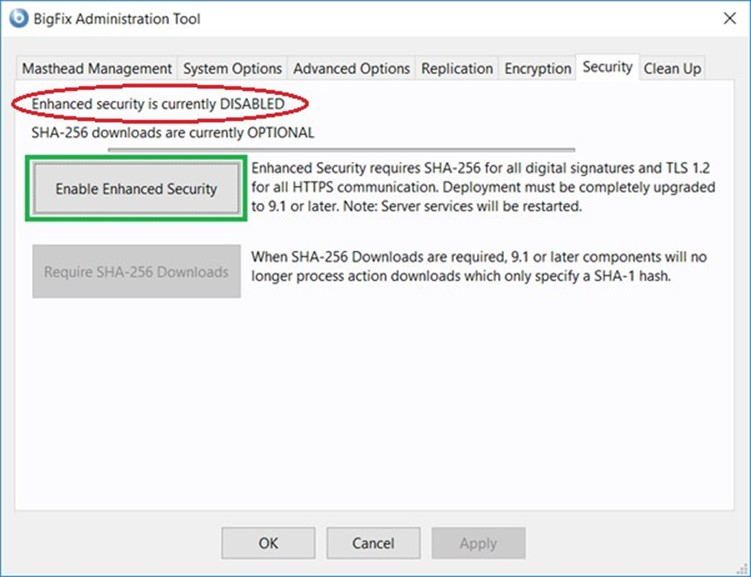

Windows では、次の図に示すように、BigFix のグラフィカルな管理ツールの関連ボタンを使用して「強化されたセキュリティー」を使用可能にすることができます。

/opt/BESServer/bin/BESAdmin.sh -securitysettings -enableEnhancedSecurity

-sitePvkLocation=<path+license.pvk> [ -sitePvkPassword=<password> ]- findinvalidsignatures Linux プラットフォームでは:

- findinvalidsignatures Windows プラットフォームでは:

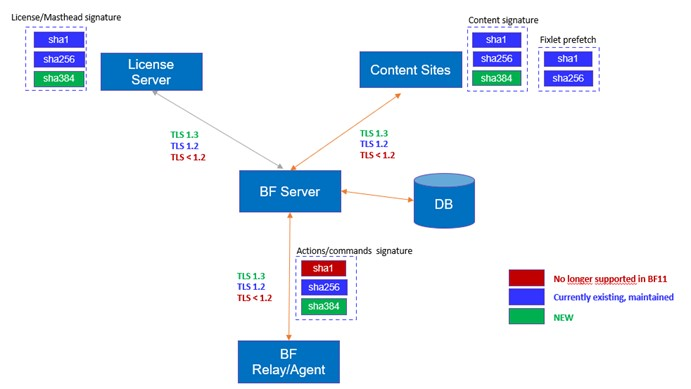

BigFix v11 へのアップグレードの結果

- TLS ハンドシェイクは、使用可能なときはいつでも SHA-384 証明書を使用します。BigFix Server を v11 にアップグレードした後、SHA-384 証明書は次の目的で使用可能になります。

- バージョン 11 のすべてのエージェント/リレー

- 13 ヶ月の有効期間の終了時に自動的に、または「クライアント証明書更新」アクション・スクリプト・コマンドを使用して手作業で証明書を更新した、10.0 パッチ 7 (またはそれ以降のパッチ) のエージェントとリレー (クライアント証明書を参照)

- バージョンに関係なく、BigFix Server をバージョン 11 にアップグレードした後にインストールされたすべてのエージェントとリレー

- MO と NMOS によって生成されたサイト、Fixlet、分析、アクションなどのコンテンツは、SHA-256 と SHA-384 の両方で署名されます。そのようなコンテンツを検証するために、v11 の BigFix コンポーネントは両方に依存しますが、以前のバージョンの BigFix コンポーネントは SHA-256 署名に依存します。

- BigFix Server は、SHA-256 または SHA-384 署名を使用して外部サイトのコンテンツを検証します。

- BigFix Server は、SHA-256 または SHA-384 を使用して署名されたエージェント・レポートを処理します。

- BigFix Platform 11 は TLS 1.2 と TLS 1.3 の両方をサポートしますが (TLS 1.3 は常に最初に試行されるオプション)、HTTPS を必要とするシナリオで TLS 1.1 以下をサポートしなくなります。

注: 上記の理由で、バージョン 11 の BigFix Platform コンポーネントは、バージョン 9.0 以前の BigFix コンポーネントと下位互換性がなくなります。

注: SHA-1 および SHA-256 は、prefetch ステートメントでダウンロードされたファイルの検証に引き続き使用されます。

BigFix データベースとの通信はバージョン変更の影響を受けませんが、データベースの構成に依存します。

以下の図は、上記の説明を要約します。

署名に SHA-384-Only を適用する

オプションで、すべてのデジタル署名に対して唯一許可される暗号ハッシュ関数として SHA-384 の使用を必要にすることができます。

注: これには、デプロイメント全体がバージョン 11 になっている必要があります。以前のバージョンの BigFix コンポーネントは管理できなくなります (例えば、エージェントとリレーは BigFix Server からプロパゲーションされるコンテンツを収集、検証、および処理できなくなる)。

- サイト、Fixlet、分析、アクションなどのような MO と NMOS によって生成されたコンテンツは、SHA-384 のみで署名されます。したがって、バージョン 11 のエージェントとリレーのみが検証および処理できるようになります。

- BigFix Server は、SHA-384 署名にのみ依存する外部サイトのコンテンツを検証します。

- BigFix Server は、SHA-384 を使用して署名されたエージェント・レポートのみを処理します。

HTTPS 通信に TLS 1.3 のみを適用する

オプションで、HTTPS 通信で唯一許可されるプロトコルとして TLS 1.3 の使用を必要にすることができます。

注: これには、デプロイメント全体がバージョン 11 になっている必要があります。以前のバージョンの BigFix コンポーネントは管理できなくなります (例えば、エージェントとリレーはバージョン 11 の BigFix コンポーネントと HTTPS を介して通信できなくなります)。

- BigFix コンポーネント間の内部 HTTPS 通信

- BigFix コンポーネントが HTTPS サーバーとして機能する HTTPS 通信 (BigFix Server に接続する REST API クライアント、またはリレー診断ページに接続するブラウザーなど)

- BigFix Server による外部サイトの収集

V11 でアップグレードされたライブラリー

BigFix Platform V11 でアップグレードされたライブラリーの完全なリストについては、「BigFix 11 プラットフォームの新機能」を参照してください。

V11 で更新されたシステム要件マトリックス

BigFix Platform 11 では、システム要件マトリックスが更新されました。詳しくは、「BigFix サポート・マトリックス」を参照してください。