AppScan 360° プラットフォームのアップグレードまたは更新

- AppScan 360° の Express シングル VM インストールからアップグレードするには、新しいカスタムシングル VM または AppScan 360° の分散インストールを実行します。

- アップグレード手順は、AppScan 360° のカスタムシングル VM インストールまたは分散インストールの場合と同じです。

- AppScan 360° は、カスタムシングル VM のバージョン 1.6.x からバージョン 2.0.0 へのアップグレードをサポートしています。

アップグレード中は、構成の質問を省略しないでください。

-

以前のインストールからカスタム証明書を保存するには、インストール手順の命名ガイドラインに従って、

certsディレクトリー構造に証明書を配置します。

アップグレードまたは更新前にバックアップを作成することをお勧めします。

- データベース

MSSQL のマニュアルの手順に従って、データベースをバックアップします。

- ストレージシステム (マウントされたストレージまたは Kubernetes PV ストレージ)。

- プロパティーファイル:

- 分散インストール:

singular-singular.clusterKit.properties - Helm インストール:

singular-singular.clusterKit.yaml - シングル VM インストール:

singular-singular.clusterKit.propertiesおよびas360-aio-answers.envは、aioWorkspace/auditの下にあります。また、以前のインストールと同じディレクトリーからシングル VM インストールをアップグレードする場合、

aioWorkspaceの名前を変更して、アップグレード中に新しいディレクトリーが作成されるようにします。例えば、aioWorkspace_oldです。 アップグレード時にシングル VM セットアップの構成に関する質問を省略しないでください。

- 分散インストール:

- 以前のインストールからカスタム証明書を保存するには、インストール手順の命名ガイドラインに従って、

certsディレクトリー構造に証明書を配置します。

AppScan 360° のすべてのインストールに対するアップグレード前手順

userapiポッド名を確認します。

例えば、ポッド名はkubectl -n hcl-appscan-ascp get podsascp-mr-user-api-7f7bd44c78-c9d7nであることあります。- ストレージ所有者の更新:

ボリュームに保存されているスキャンの数によっては、時間がかかる場合があります。kubectl -n hcl-appscan-ascp exec <userapi-pod> -- chown -R 1111:2222 /storagemount - 変更の確認:

kubectl -n hcl-appscan-ascp exec <userapi-pod> -- ls -la /storagemount

現在のバージョンの更新

- すべてのデータをバックアップし、スキャンが実行されていないことを確認します。

singular-singular.clusterKit.propertiesファイルを更新します。ファイル・パラメーターについては、「構成ファイルを準備する」を参照してください。- 抽出されたキットを含むフォルダーの場所から、次のように入力します。

./setup.sh $PWD/..

データを移行せずに AppScan 360° を新しいバージョンにアップグレードする

アクティブなスキャンが実行されていない場合にのみ、アップグレードを実行します。

- すべてのデータをバックアップし、スキャンが実行されていないことを確認します。

- HCL AppScan 360° 前提条件の指示

- 構成ファイルを準備する

- インストール AppScan 360°

新しいバージョンの AppScan 360° にアップグレードしてデータを移行する

AppScan 360° バージョン 1.2 以降を新しいバージョンにアップグレードするには、次の手順を実行します。

データは自動的に移行されます。

- すべてのデータをバックアップし、スキャンが実行されていないことを確認します。

- 同じ構成を維持する場合は、

singular-singular.clusterKit.propertiesのバックアップを作成します。 - MyHCLSoftware から新しい AppScan 360° インストール・パッケージをダウンロードします。

- 「インストール AppScan 360°」の説明に従って AppScan 360° をインストールします。注: インストールをアップグレードする場合は、

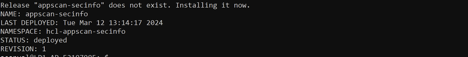

--target <newfolder>を使用します。アップグレードに成功したら、以前のインストール・フォルダーを削除して空き容量を増やします。このステップが完了すると、AppScan 360° の更新がインストールされ、使用できる状態になったことを示す確認メッセージが表示されます。

AppScan 修復アドバイザリー のみのアップグレード

- すべてのデータをバックアップし、スキャンが実行されていないことを確認します。

- MyHCLSoftware から新しい AppScan 360° インストール・パッケージをダウンロードします。

- 以下を実行して、インストーラーに実行権限を与えます。

chmod +x <PATH-OF-INSTALLER/APPSEC-INSTALLER-FILENAME> - インストール・ファイルを実行し、コマンド・ラインでレジストリー情報を指定します。例:

AppScan360_v1.6.0_ASRA.run -- [registry information] -f ~/.docker/config.jsonレジストリー情報は、次の 3 つの方法のいずれかで指定することができます。- 直接。例:

./AppScan360_v1.6.0_ASRA.run -- -server <registry[:port]> -f ~/.docker/config.jsonこの方法では、AppScan 修復アドバイザリー イメージがレジストリーにプッシュされ、Helm がインストールされます。シークレットを作成するのではなく、クラスター内でシークレットが使用可能であることを確認します。

- ASCP のインストール時に指定された構成ファイルから。例:

./AppScan360_v1.6.0_ASRA.run -- -config <singular-singular.clusterKit.properties> -f ~/.docker/config.jsonこの方法では、AppScan 修復アドバイザリー イメージがレジストリーにプッシュされて Helm がインストールされ、シークレットの作成または置き換えが行われます。

- 別の構成ファイルから。例:

./AppScan360_v1.6.0_ASRA.run -- -file <docker_config_file> -f ~/.docker/config.jsonこの方法では、AppScan 修復アドバイザリー イメージはレジストリーにプッシュされて Helm がインストールされます。次に、構成ファイルが入力として使用され、

secret.yamlファイルが Helm 用に作成され、クラスター内の既存のシークレットが削除されます。別の構成ファイルを使用する場合は、そのファイルに次の情報が含まれている必要があります。-

CK_DOCKER_REGISTRY_ADDRESS=<registry[:port]> -

CK_DOCKER_REGISTRY_USERNAME=<username> -

CK_DOCKER_REGISTRY_PASSWORD=<password>

-

- 直接。例:

- インストールが完了すると、適切なメッセージが表示されます。

Helm を使用した AppScan 360° のアップグレードまたはロールバック

- すべてのデータをバックアップし、スキャンが実行されていないことを確認します。

- クローン作成されたリポジトリー内から、次のように実行します。

git pull

- すべてのデータをバックアップし、スキャンが実行されていないことを確認します。

- 利用可能なバージョンの確認:

helm history <release-name> -n <namespace><release-name>および<namespace>は、リポジトリー内での AppScan 360° コンポーネントおよびその相対位置を指しています。- AppScan Central Platform

<release-name>:appscan360-ascp<namespace>:hcl-appscan-ascp

- AppScan 修復アドバイザリー

<release-name>:asra<namespace>:hcl-asra

- AppScan Central Platform

- ロールバックするバージョンを指定する:

helm rollback <release-name> <revision-number> -n <namespace>

アップグレードに LDAP プロパティーを適用する

AppScan 360° バージョン2.0.x の シングル VM インストールでは、UI ベースの構成を使用することになるため、調査アンケートから LDAP 関連の質問が削除されます。ただし、LDAP/AD 統合を使用してバージョン 1.6.1 以前からアップグレードされたインストールでは、これらのプロパティーは自動的に移行されないため、手動で構成する必要があります。

アップグレード前の LDAP プロパティーを適用する

- 環境変数の設定: インストールスクリプトを実行する前に、シェルで次の環境変数を設定します。プレースホルダー値を実際の値に置き換えてください。

export AS360_AIO_AD_DOMAIN='your_domain.com' export AS360_AIO_AD_USERNAME='your_username' export AS360_AIO_AD_PASSWORD='your_password' export AS360_AIO_AD_AUTHORIZED_GROUPS='group1,group2' # Use '' if no groups export AS360_AIO_AD_SSL='false' # Set to 'true' if using SSL export AS360_AIO_AD_TARGET_OU='OU=Users,DC=your_domain,DC=com' - インストールスクリプトの実行: インストールスクリプトが実行されるのと同じシェルセッションで変数が設定されていることを確認します。これにより、インストールスクリプトが変数にアクセスし、単一のプロパティーファイルに適用できるようになります。

- プロパティーの確認: インストール後、

aioWorkspace/audit/singular-singular.clusterKit.propertiesにある唯一のプロパティーファイルを確認して、プロパティーが正しく適用されていることを確認します。

アップグレード後に LDAP プロパティーを適用する

- answers ファイルの準備:

- answers ファイルをインストールフォルダーに配置します。調査を通じてインストールされた場合、生成された回答ファイルは、

aioWorkspace/audit/as360-aio-answers.envにあります。このファイルをインストールフォルダーにコピーします。 - プレースホルダー値を実際の値に置き換えて、LDAP プロパティーを answers ファイルに追加します。

AS360_AIO_AD_DOMAIN='your_domain.com' AS360_AIO_AD_USERNAME='your_username' AS360_AIO_AD_PASSWORD='your_password' AS360_AIO_AD_AUTHORIZED_GROUPS='' AS360_AIO_AD_SSL='false' AS360_AIO_AD_TARGET_OU='OU=Users,DC=your_domain,DC=com'

- answers ファイルをインストールフォルダーに配置します。調査を通じてインストールされた場合、生成された回答ファイルは、

- インストールの再実行: 以前に使用したのと同じインストールコマンドを実行します。調査アンケートはバイパスされ、LDAP プロパティーが唯一のプロパティーファイルに適用されます。

- プロパティーの確認: インストール後、

aioWorkspace/audit/singular-singular.clusterKit.propertiesにある唯一のプロパティーファイルを確認して、プロパティーが正しく適用されていることを確認します。