ユーザー認証の構成

AppScan 360° シングルサインオン (SSO) または LDAP 認証のいずれかを使用してユーザーを認証します。

- OpenID Connect (OIDC) を使用したシングルサインオン (SSO) は、Keycloak、Okta、PingFederate、または Microsoft EntraID を通じて可能です。

Open ID Connect は、OAuth 2.0 の上位にある認証層であり、クライアントは認証サーバーによって実行された認証に基づいてエンドユーザーの ID を検証し、さらに相互運用可能で REST のような方法でエンドユーザーに関する基本的なプロファイル情報を取得できます。

- Microsoft Active Directory または Domino (LDAP) (ポート 389/636/TCP 経由)

Active Directory は、ネットワーク内のすべてのユーザーとコンピューターを認証および承認し、ネットワーク・アクセスのセキュリティー・ポリシーを割り当てて適用します。

Domino LDAP は、Domino ディレクトリーを使用して認証および認可サービスを提供し、ID 管理を一元化し、アプリケーションがユーザー資格情報を照会および検証できるようにします。

- 一度に 1 つの認証方式のみアクティブにできます。SSO が有効な場合、LDAP は同時に使用できません。

- インストール時に認証が設定されている場合 (構成ファイルを使用)、その設定はユーザーインターフェースの設定よりも優先され、ユーザーインターフェースの認証設定は読み取り専用モードで表示されます。

- 自己署名証明書の場合、後でユーザーインターフェースを介して SSO を構成する場合は、インストール中に証明書を提供する必要があります。

- LDAP または SSO ユーザーが管理者に昇格すると、インストール時に作成されたデフォルトの管理者アカウントは無効になります。

シングルサインオン (SSO) 認証の構成

AppScan 360° OpenID Connect (OIDC) を介したシングルサインオン (SSO) をサポートします。これにより、企業は AppScan 360° を Okta、Keycloak、PingFederate などの ID プロバイダー (IdP) と統合できるため、ユーザーは企業の資格情報を使用してログインできます。

ID プロバイダーへの登録

Okta を AppScan 360° に設定するには、次の手順を実行します。

-

組織の Okta または EntraID SSO サービスで OIDC アプリケーションとして AppScan 360° を登録します。

-

リダイレクト URI を構成します。

- URI は次の形式にする必要があります。

- ログイン URI--

https://{as360ApplicationURL}/api/v4/signin-oidcログアウト URI--

https://{as360ApplicationURL}

-

AppScan 360° でのセットアップに使用するクライアント ID とシークレットを受け取ります。

-

機密クライアントを使用して領域を作成します。

-

リダイレクト URI を検証します。

-

URI は次の形式にする必要があります。

-

ログイン URI--

https://{as360ApplicationURL}/api/v4/signin-oidcログアウト URI--

https://{as360ApplicationURL}

-

-

ログアウト後のリダイレクト URI、Web オリジンを検証し、OIDC 標準フローを有効にします。

-

注: ユーザは、LDAP との統合を含む Keycloak for SSO を使用できます。登録が完了したら、以下の詳細事項を書き留めてください。許可エンドポイント、クライアント ID、AppScan 360° で使用するクライアントシークレット。

- PingFederate で OIDC クライアントとして AppScan 360° を登録します。

- リダイレクト URI を構成します。URI は、次の形式にする必要があります。

-

ログイン URI —

https://{as360ApplicationURL}/api/v4/signin-oidc - ログアウト URI —

https://{as360ApplicationURL}

-

- クライアント ID とクライアントシークレットを受け取り、AppScan 360° で認証を構成するときに使用します。

- OpenID 検出エンドポイントにアクセスできることを確認します。

https://{PingFederateURL}/.well-known/openid-configuration重要: 契約履行には、preferred_usernameまたはemailを含める必要があります。

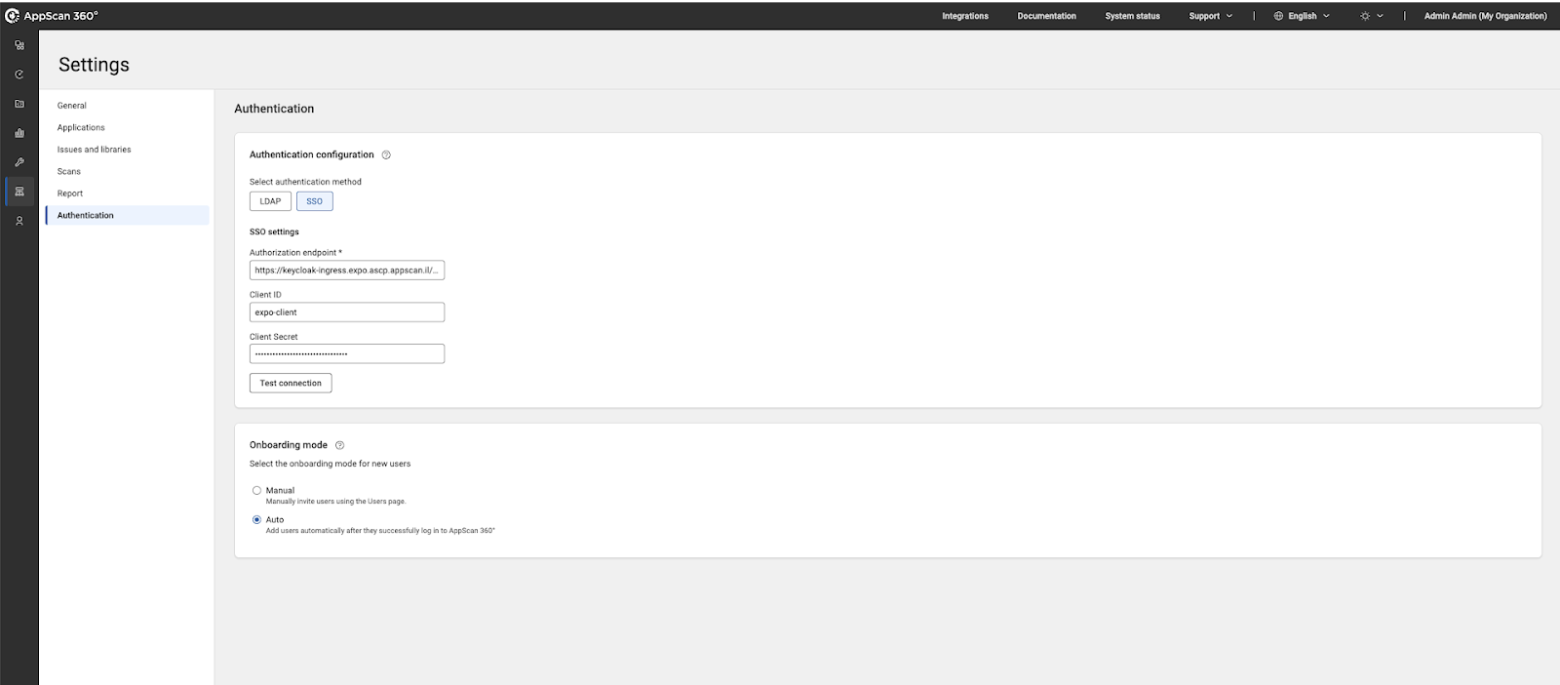

シングルサインオンの構成 AppScan 360°

- 管理者として AppScan 360° にログインします。

- に移動します。

- 認証方法として「SSO」を選択します。

- 次のように ID プロバイダーの詳細を指定します。

フィールド 説明 許可エンドポイント ID プロバイダーの OIDC 承認/検出エンドポイント URL。 クライアント ID ID プロバイダーでクライアントアプリケーションとして登録されたときに、AppScan 360° に割り当てられる一意の識別子。 クライアント・シークレット ID プロバイダーによって発行された秘密鍵は、AppScan 360°.との安全な通信のために使用されます。 - オンボーディングモードの選択:

- 手動 – ユーザーは、管理者がアクセス管理 → ユーザーを使用して招待する必要があります。

手動オンボーディング中にユーザーの E メールを追加した場合、AppScan 360° からの現在の検証は存在しないため、有効な E メール ID であるかどうかを確認できません。

- 自動 - ログインする有効な ID プロバイダーユーザーは、AppScan 360° に自動的に追加されます。

すべての ID プロバイダーユーザが AppScan 360° にアクセスできる場合のみ、自動を選択します。

- 手動 – ユーザーは、管理者がアクセス管理 → ユーザーを使用して招待する必要があります。

- 「接続のテスト」をクリックして、セットアップを検証します。

- 「保存」をクリックしてから画面を終了します。

ユーザーログイン・ワークフロー

- AppScan 360° ログインページで、ユーザーは 「SSO でログイン」をクリックします。

AppScan 360° ID プロバイダーのログインにリダイレクトされます。

- ID プロバイダーのログイン時に、ユーザーは適切な組織資格情報を入力します。

ログインに成功すると、ユーザーは AppScan 360° にリダイレクトされます。

LDAP 認証を構成する

AppScan 360° LDAP (Lightweight Directory Access Protocol) を使用した認証をサポートします。適切なプロバイダータイプを設定することで、Active Directory または Domino LDAP のいずれかと統合できます。これにより、ユーザーはエンタープライズディレクトリーの資格情報を使用してログインできます。

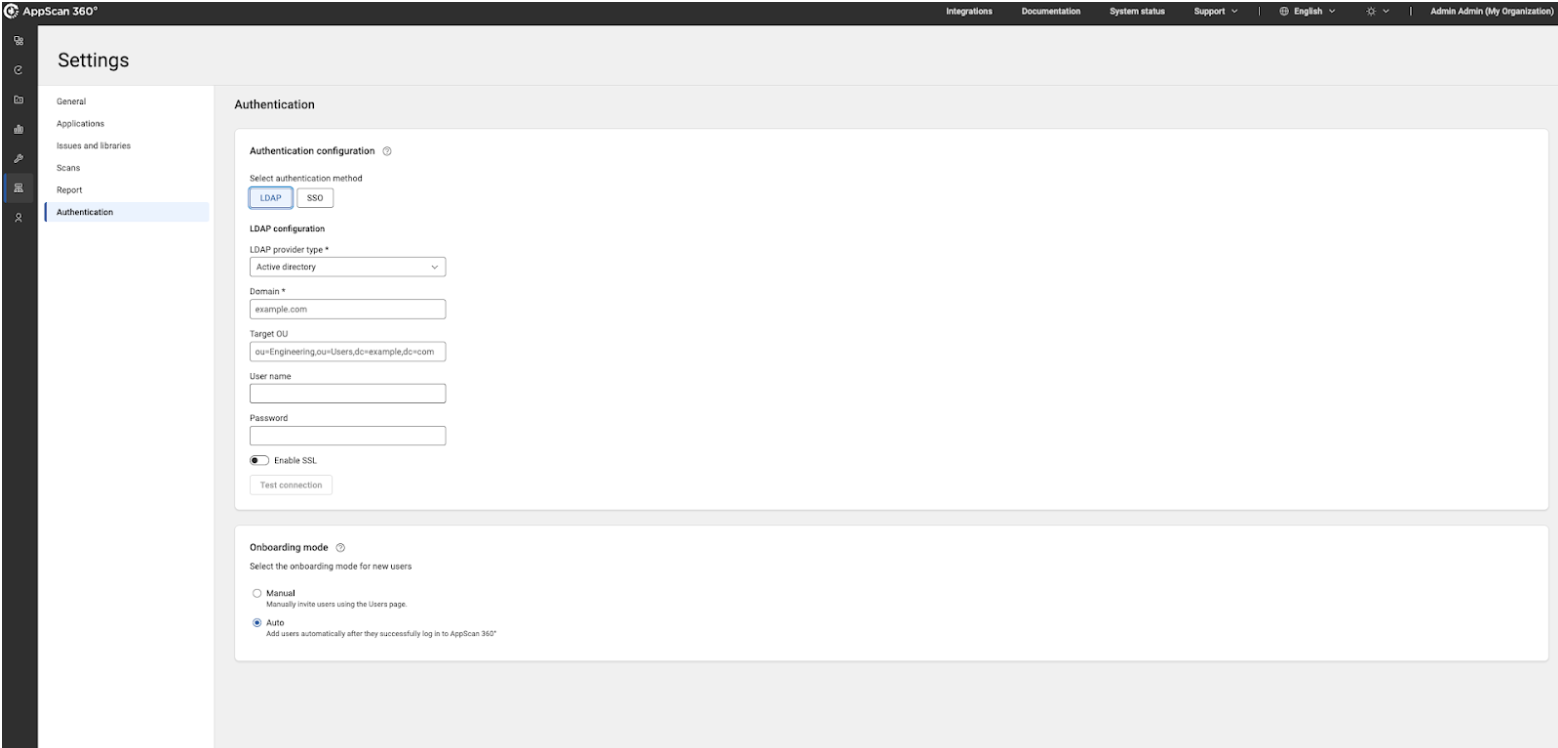

LDAP の構成 AppScan 360°

- 管理者として AppScan 360° にログインします。

- に移動します。

- 認証の方法として「LDAP」を選択します。

- 「LDAP プロバイダータイプ」リストから、「Active Directory」または「Domino LDAP」のいずれかを選択します。

- 次のように詳細を指定します。

フィールド 説明 ドメイン ドメイン名 (Active Directory の場合) またはディレクトリールート・ドメイン ターゲット OU ユーザー検索に使用される組織単位またはベース DN のパス ユーザー名/パスワード LDAP バインディングに使用されるサービスアカウントの資格情報 SSL の有効化 Secure LDAP (LDAPS) の有効化または無効化 - オンボーディングモードの選択:

- 手動 – ユーザーは、管理者がアクセス管理 → ユーザーを使用して招待する必要があります。

手動オンボーディング中にユーザーの E メールを追加した場合、AppScan 360° からの現在の検証は存在しないため、有効な E メール ID であるかどうかを確認できません。

- 自動 - ログインする有効な ID プロバイダーユーザーは、AppScan 360° に自動的に追加されます。

すべての ID プロバイダーユーザが AppScan 360° にアクセスできる場合のみ、自動を選択します。

- 手動 – ユーザーは、管理者がアクセス管理 → ユーザーを使用して招待する必要があります。

- 「接続のテスト」をクリックして、セットアップを検証します。

- 「保存」をクリックしてから画面を終了します。