セキュア通信の構成

セキュアな接続を確保するために、BigFix Inventory では、公開鍵暗号方式を使用します。この方式は、秘密鍵および公開鍵という 2 つの別々の鍵を使用するアルゴリズムを基盤としています。この鍵ペアは、通信の暗号化および暗号化解除に使用されます。

このタスクについて

BigFix Inventory には、デフォルトで自己署名証明書が用意されていますが、これは実稼働環境での使用を想定したものではありません。セキュリティーを向上させるために、ユーザー独自の秘密鍵と、証明書署名要求 (CSR) を作成する必要があります。SCR は、認証局 (CA) から署名を受けると、証明書に変換できます。CA は、要求に署名することにより、公開鍵を承認し証明書を信頼できることを認証します。独自のプライベート CA を持つことができ、組織の CA を使用することも、国際的なトラステッド CA (Entrust、VeriSign など) を使用することもできます。

秘密鍵と、それに関連付けられた証明書は、BigFix Inventory にアップロードされます。暗号化通信を有効にすると、ご使用のサーバーに接続するすべてのユーザーが、公開鍵を含む証明書を受信します。以降にサーバーから送信されるすべての通信は、秘密鍵を使用して暗号化されます。ユーザーが通信を受信すると、サーバーから取得した証明書を使用して、その通信が暗号化解除されます。証明書によって通信を暗号化解除できれば、サーバーがそのメッセージの発信元であり、そのメッセージが有効であることが確実にわかります。

![]() BigFix Platform バージョン 10.8.0 以降では、HTTPS を使用してコンテンツをダウンロードする場合、証明書の検証はサーバーのデフォルト設定で有効になっています。

BigFix Platform バージョン 10.8.0 以降では、HTTPS を使用してコンテンツをダウンロードする場合、証明書の検証はサーバーのデフォルト設定で有効になっています。

証明書を生成するには、次のいずれかの方法を実行します。

- サーバーの名前を含む新しい自己署名証明書を生成します (証明書の共通名)。詳しくは、ステップ 3: セキュア通信の有効化および自己署名証明書の再生成を参照してください。

- このトピックに記載されている情報に従って、署名済みの適切な証明書を生成します

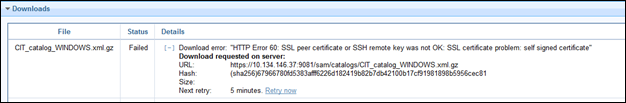

BigFix Inventory サーバーに署名付き証明書が提供されていない場合、ダウンロード中に Catalog Download (Version: <Catalog Version>) アクションが失敗し、次のエラーが表示されます。

HTTP Error 60: SSL ピア証明書または SSH リモート・キーが「OK」ではありませんでした: SSL: 証明書の問題: 自己署名証明書

一時的な回避策

この回避策では BigFix Inventory サーバーが直接ダウンロードを許可するように構成されていないことを前提としています。証明書を検証せずにそのまま受け入れるには、上位のリレーで Computer Setting _BESRelay_Download_UntrustedSites を 1 に設定します。

鍵ペアの要件

- タイプ: RSA または DSA。

- 形式: PEM エンコード形式。openSSL を使用して鍵ペアを作成すると、このエンコード方式が使用されます。他の方法 (Windows の Makecert など) を使用して鍵を作成することもできます。そのような鍵は DER エンコードされているため、BigFix Inventory ではサポートされていません。openSSL を使用するなどして、他のフォーマットを PEM に変換することができます。

- 秘密鍵のフォーマット: PKCS#8 (OpenSSL で使用されます)。pvk フォーマットはサポートされていません。

制限

BigFix Inventory 用に生成された鍵ペアは、秘密鍵がパスワードで保護されていない場合のみ Web レポートに使用できます。

手順

鍵ペアを作成して暗号化通信を有効化するには、以下のステップを実行します。鍵ペアが既に存在しているか、自己署名証明書を使用する場合は、セキュア通信の有効化に進むことができます。