配置使用者鑑別

使用單一登入 (SSO) 或 LDAP 鑑別來鑑別 AppScan 360° 的使用者。

- 透過 Keycloak、Okta、PingFederate 或 Microsoft EntraID 使用 OpenID Connect (OIDC) 的單一登入 (SSO)。

Open ID Connect 是 OAuth 2.0 上的驗證層,可讓用戶端根據授權伺服器所執行的鑑別,來驗證一般使用者的身分,並以可交互作業且類似 REST 的方式,取得一般使用者的基本個人資訊。

- 透過埠 389/636/TCP 使用 Microsoft Active Directory 或 Domino (LDAP)

Active Directory 會鑑別並授權網路中的所有使用者及電腦,指派並強制執行網路存取的安全原則。

Domino LDAP 使用 Domino 目錄提供鑑別與授權服務,可實現集中式身分管理,並允許應用程式查詢及驗證使用者認證資訊。

- 一次只能啟用一種鑑別方法。如果已啟用 SSO,則無法同時使用 LDAP。

- 如果在安裝期間(使用配置檔)已配置鑑別,則該設定會較使用者介面設定優先,且使用者介面中的鑑別設定會以唯讀模式顯示。

- 對於自簽憑證,若您計畫稍後透過使用者介面配置 SSO,則必須在安裝期間提供自簽憑證。

- 一旦 LDAP 或 SSO 使用者升級成為管理員,安裝期間建立的預設管理員帳戶即會停用。

配置單一登入 (SSO) 鑑別

AppScan 360° 支援透過 OpenID Connect (OIDC) 的單一登入 (SSO)。這可讓企業將 AppScan 360° 與身分提供者 (IdP),例如 Okta、Keycloak 或 PingFederate 整合,進而讓使用者能使用企業認證登入。

向身分提供者註冊

若要設定 AppScan 360° 的 Okta:

-

將 AppScan 360° 註冊為組織 Okta 或 EntraID SSO 服務中的 OIDC 應用程式。

-

配置重新導向 URI。

- URI 應符合以下格式:

- 登入 URI--

https://{as360ApplicationURL}/api/v4/signin-oidc登出 URI--

https://{as360ApplicationURL}

-

擷取用於 AppScan 360° 當中設定的用戶端 ID 和密碼。

-

使用機密用戶端建立領域。

-

驗證重新導向 URI。

-

URI 應符合以下格式:

-

登入 URI--

https://{as360ApplicationURL}/api/v4/signin-oidc登出 URI--

https://{as360ApplicationURL}

-

-

驗證登出後重新導向 URI、Web 來源,並啟用 OIDC 標準流程。

-

註: 使用者可使用 Keycloak 進行 SSO,其中還包括與 LDAP 的整合。完成註冊後,請記錄以下詳細資料,如授權端點、用戶端 ID、用戶端密碼等,以供 AppScan 360° 使用。

- 將 AppScan 360° 註冊為 PingFederate 中的 OIDC 用戶端。

- 配置重新導向 URI。URI 應符合以下格式:

-

登入 URI —

https://{as360ApplicationURL}/api/v4/signin-oidc - 登出 URI —

https://{as360ApplicationURL}

-

- 擷取用戶端 ID 和用戶端密碼,以用於在 AppScan 360° 中配置鑑別。

- 請確保可存取 OpenID 探索端點:

https://{PingFederateURL}/.well-known/openid-configuration重要: 合約履行必須包含preferred_username或email。

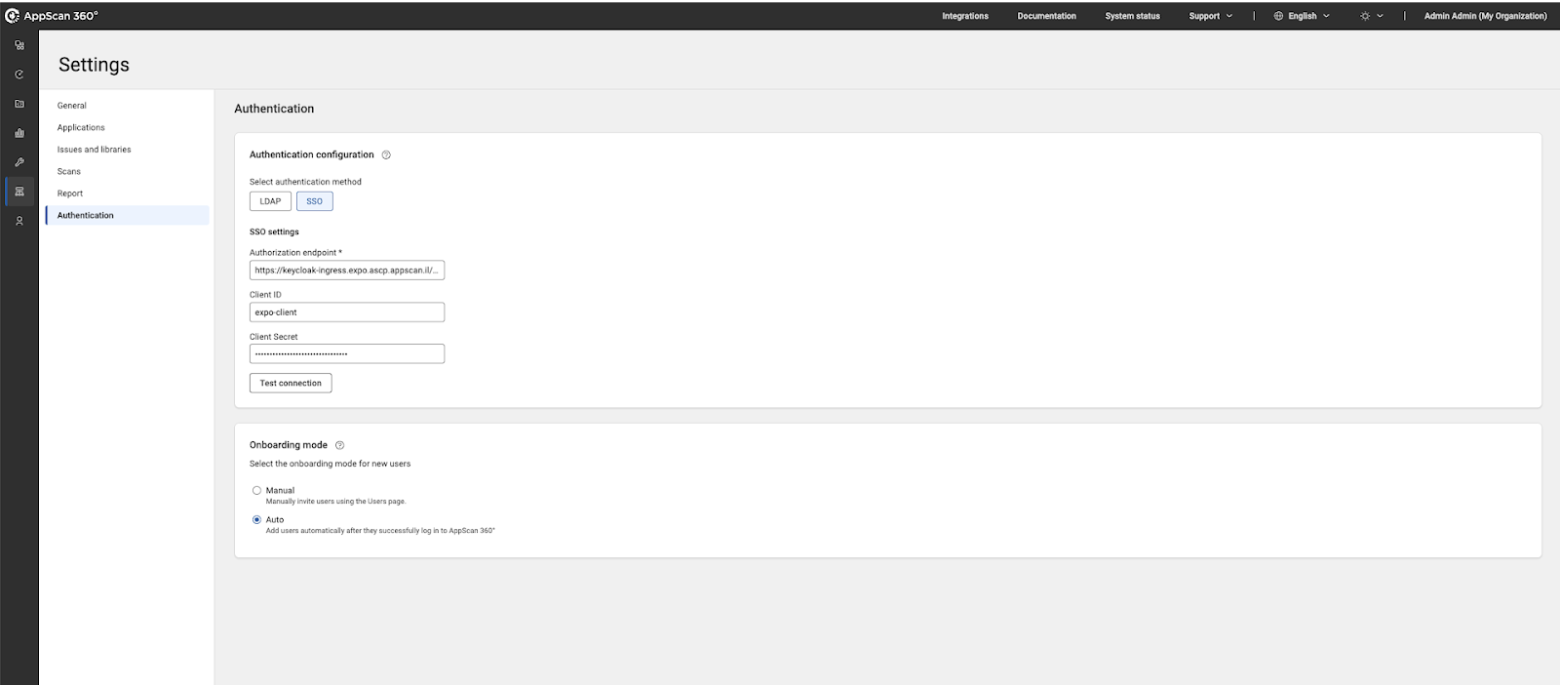

配置以下位置的單一登入: AppScan 360°

- 以管理者的身分登入 AppScan 360°。

- 前往。

- 選取 SSO 作為鑑別方法。

- 請依下列所述指定身分提供者詳細資料:

欄位 說明 授權端點 您身分提供者的 OIDC 授權/探索端點 URL。 用戶端 ID 在您的身分提供者中將 AppScan 360° 註冊為用戶端應用程式時所指派的唯一識別碼。 用戶端密碼 由身分提供者核發,用於與 AppScan 360° 進行安全通訊的秘密金鑰。 - 選取上線模式:

- 手動 – 使用者必須由管理員透過存取管理 → 使用者來邀請。

如在手動上線期間新增使用者電子郵件,則無法使用 AppScan 360° 的目前驗證來檢查該電子郵件 ID 是否有效。

- 自動 – 任何有效的身分提供者使用者在登入時都會自動新增至 AppScan 360°。

僅當所有身分提供者使用者都能存取 AppScan 360° 時,才選擇自動。

- 手動 – 使用者必須由管理員透過存取管理 → 使用者來邀請。

- 按一下測試連線以驗證設定。

- 在離開畫面前按一下儲存。

使用者登入工作流程

- 在 AppScan 360° 登入頁面中,使用者按一下使用 SSO 登入。

AppScan 360° 隨即重新導向至身分提供者登入。

- 在身分提供者登入中,使用者輸入適當的組織認證。

登入成功後,使用者會被重新導向並返回 AppScan 360°。

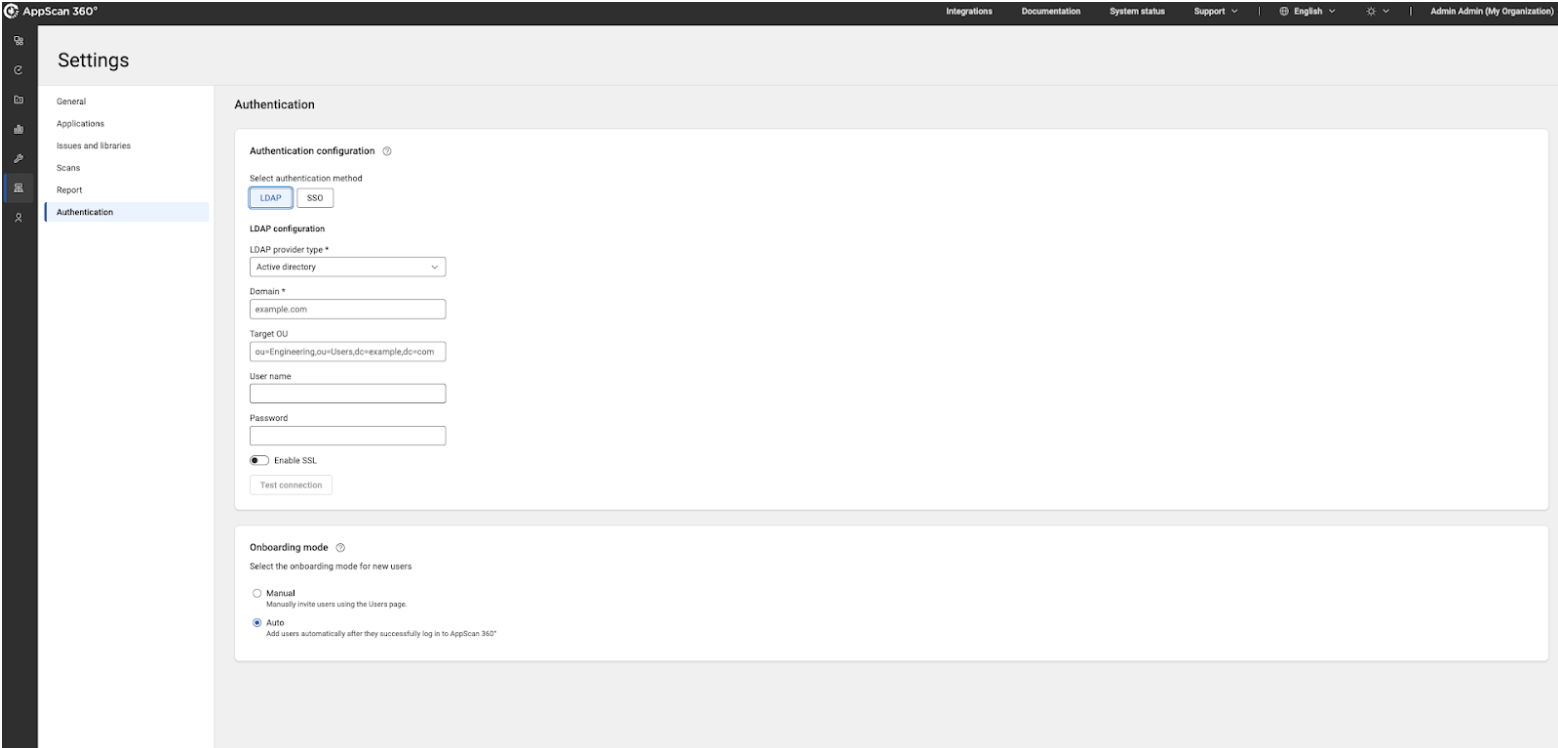

配置 LDAP 鑑別

AppScan 360° 支援透過 LDAP(輕量型目錄存取通訊協定)進行鑑別。您可透過配置適當的提供者類型,與 Active Directory 或 Domino LDAP 整合。這可讓使用者使用企業目錄認證登入。

配置以下位置的 LDAP: AppScan 360°

- 以管理者的身分登入 AppScan 360°。

- 前往。

- 選取 LDAP 作為鑑別方法。

- 從 LDAP 提供者類型清單中,選擇 Active Directory 或 Domino LDAP。

- 請依下列所述指定詳細資料:

欄位 說明 網域 網域名稱(適用於 Active Directory)或目錄根網域 目標 OU 用於搜尋使用者的組織單位或基本 DN 路徑 使用者名稱/密碼 用於 LDAP 連結的服務帳戶認證 啟用 SSL 啟用或停用安全 LDAP (LDAPS) - 選取上線模式:

- 手動 – 使用者必須由管理員透過存取管理 → 使用者來邀請。

如在手動上線期間新增使用者電子郵件,則無法使用 AppScan 360° 的目前驗證來檢查該電子郵件 ID 是否有效。

- 自動 – 任何有效的身分提供者使用者在登入時都會自動新增至 AppScan 360°。

僅當所有身分提供者使用者都能存取 AppScan 360° 時,才選擇自動。

- 手動 – 使用者必須由管理員透過存取管理 → 使用者來邀請。

- 按一下測試連線以驗證設定。

- 在離開畫面前按一下儲存。