AppScan Presence を設定して GitHub リポジトリーを直接スキャンする

AppScan Presence を使用して、GitHub Enterprise リポジトリーで静的分析を実行できます。

AppScan Presence には、GitHub アプリを使用して GitHub Enterprise サーバーから GitHub リポジトリーで静的分析を実行するためのオプションのサポートが含まれています。GitHub サーバーにパブリックにアクセスできる必要はありません。ただし、AppScan ユーザーは GitHub サーバーへのネットワーク・アクセス権と GitHub 内のリポジトリーへのアクセス権を持っている必要があります。

GitHub スキャンが有効になっている AppScan Presence のインスタンスは、サーバー上で定義されている 1 つの GitHub アプリケーションを使用して、1 つの GitHub Enterprise サーバーに関連付けることができます。

AppScan Presence を使用して GitHub Enterprise リポジトリーに接続してスキャンするには、次の手順を実行します。

- GitHub Enterprise サーバーにアクセスできるプライベート・ネットワーク上のフォルダーの場所にAppScan Presence を作成 しインストールします。注: 組織内のすべてのユーザーは、単一 GitHub サーバーに接続された単一 Presence により、アクセス権のあるサーバー上のリポジトリーをスキャンできます。

- GitHub Enterprise サーバーに GitHub アプリを作成します。

- AppScan Presence で GitHub 固有のパラメーターをアクティブにして設定します。

- スキャンを作成します。

GitHub アプリケーションの作成

始める前に、GitHub アプリに関する情報を確認してください。

AppScan Presence で作業する GitHub アプリケーションを作成するには、次の手順を実行します。

- GitHub にログインします。

- の順に選択し、「新規 GitHub アプリ」をクリックします。

- 以下のアプリ・パラメーターを指定します。

パラメーター 値 GitHub App name アプリの名前 説明 アプリの説明(例: 開発サーバーへの ASoC コネクター) Homepage URL HCL AppScan on Cloud のURL例えば、 https://cloud.appscan.comです。コールバック URL AppScan Presenceに埋め込まれた Web アプリケーションの URL に /signin-githubを加えた URL。例えば、https://my-presence-host-fqdn/signin-githubです。Webhook 「アクティブ」のチェックを外す Repository permissions 「コンテンツ」と「メタデータ」を「読み取り専用」に設定します。 Account permissions 「電子メール・アドレス」を「読み取り専用」に設定します。 Where can this GitHub App be installed? 任意のアカウント - 「GitHub アプリの作成」をクリックします。

- GitHub アプリの設定を表示し、AppScan Presence を構成するために以下の値をメモします。

AppIDAppUrlClientIdClientSecret

AppScan Presence の設定とアクティブ化

- GitHub アプリの秘密鍵を作成します。

- GitHub Enterprise の GitHub アプリ・ウィンドウで、「秘密鍵の生成」をクリックします。

- ダウンロードしたファイルの名前を

GitHubAppKey.pemに変更し、Presence のインストール・フォルダーにコピーします。

- Presence のインストール・ディレクトリーで、

git_connect_settings.jsonファイルを探して開き、編集します。 git_connect_settings.jsonのGitConnectOptionsセクションで、次のようにパラメーターを編集します。パラメーター 説明 例 GitServerNameGitHub サーバーの名前 github01GitConnectUrlこの AppScan Presence によって公開される Web アプリケーションの URL。これは GitHub アプリを作成したときのコールバック URL と同じ値です。 https://my-presence-host-fqdn:443GithubAppIdこの接続用に作成した GitHub アプリの AppID 55GithubAppUrlGitHub アプリのインストール URL https://github01.example.com/github-apps/asocClientIdGitHub アプリのクライアント ID <oauth client id>ClientSecretGitHub アプリのクライアント・シークレット <oauth client secret>GitPlatformDomainGitHub Enterprise サーバーの URL https://github01.example.com ProxyGitHub サーバーへの接続にプロキシーが必要な場合は、この行をアンコメントしてプロキシーの詳細を入力 127.0.0.1:8888ActiveAppScan Presence で GitHub 接続機能を有効または無効にします。デフォルト値は falseです。true- HTTPS を使用することを強くお勧めします。HTTP を使用することを選択すると、サイトは安全でないと見なされるため、安全でないコンテンツを許可するようにブラウザー設定を調整する必要があります。

HTTPS を確実に使用するには、

git_connect_settings.jsonのKestrelセクションで、次のようにパラメーターを編集します。パラメーター 説明 例 HttpAppScan Presence に使用されるプロトコル HttpsUrlAppScan Presence で使用されるポート http://*:8080 注: AppScan Presence は Kestrel を使用して Web アプリケーションをホストします。Kestrel は組み込み Web サーバーであり、設定ファイルの「Kestrel」セクションで構成できます。このサーバー設定の構成について詳しくは、「ASP.Net コア Kestrel Web サーバーのエンドポイントの設定」を参照してください。 - GitHub アプリを所有するアカウントにインストールします。

- ブラウザーでアプリケーションのパブリック・リンク (

GithubAppUrl) を開きます。 - アプリをインストールします。

注: このインストールではプライベート・リポジトリーへのアクセス権を付与する必要はありませんが、アプリケーションはそれを所有するアカウントにインストールする必要があります。 - ブラウザーでアプリケーションのパブリック・リンク (

- Presence システムと GitHub Enterprise サーバーの時刻設定が同期していることを確認します。

設定が完了すると、Presence を開始 (または再起動) してスキャンを開始できます。ログはコンソールと logs フォルダー下にあるログ・ファイルに書き込まれます。

AppScan Presence GitHub スキャン・フロー

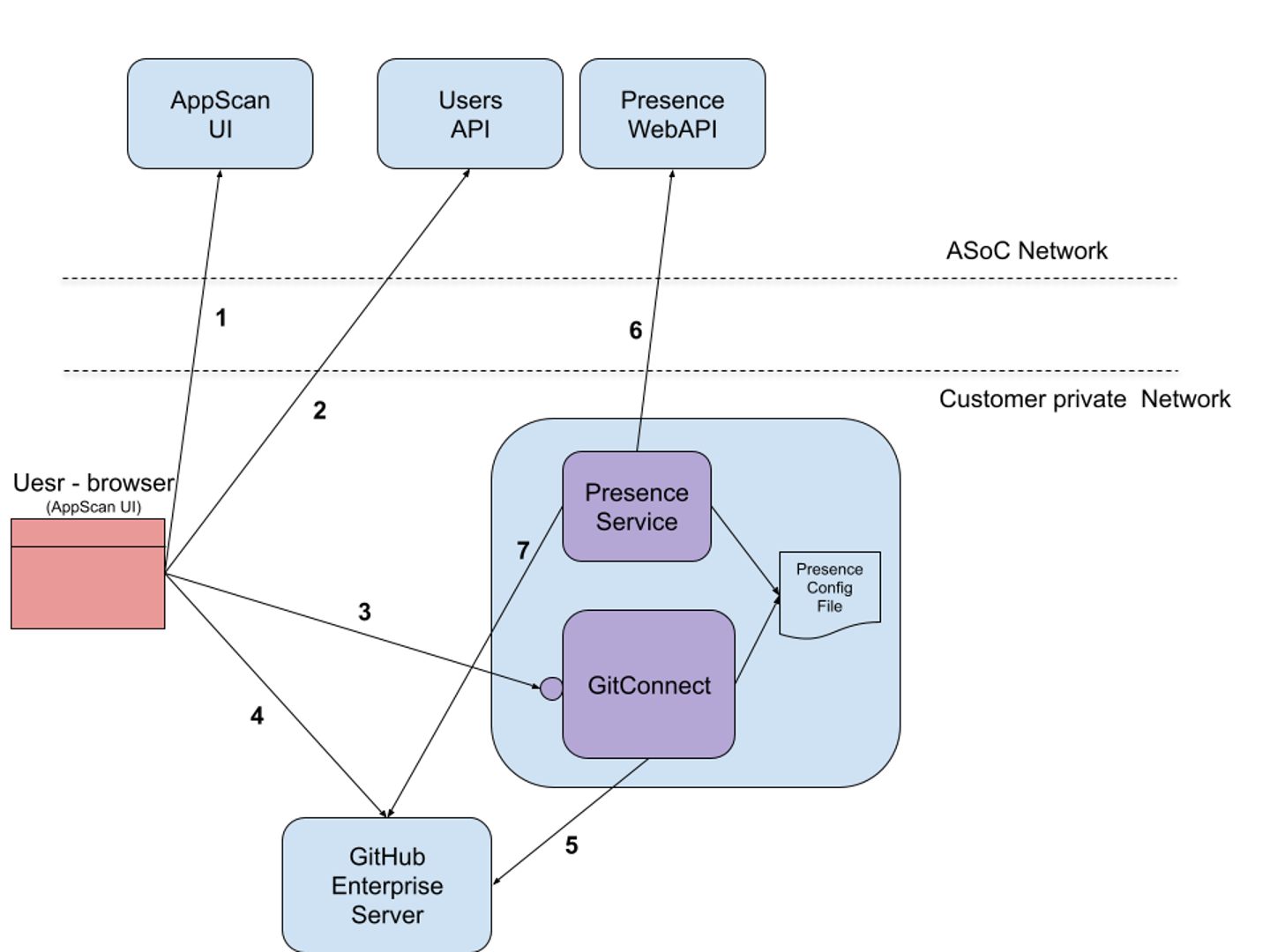

次の図は、AppScan Presence を使用して GitHub Enterprise サーバーからリポジトリーをスキャンする手順を示しています。

- ユーザーが ASoC にログインします。(1、2)

- ASoC から、接続されているサーバーで設定されている有効な AppScan Presence のリストが返されます。次に、ユーザーがスキャンに使用する GitHub サーバーを選択します。 ASoC AppScan Presence サーバーにアクセスするための URL と GitHub サーバーへの URL を返します。

- ユーザーが「GitHub に接続」をクリックすると、ASoC に新しいブラウザー・タブが開かれ、

oAuth認可コード・フローが開始される AppScan Presence がポイントされます (3)。その後、ユーザーは GitHub Enterprise Server (4) にリダイレクトされ、ログインして AppScan Presence が GitHub アカウントにアクセスすることに同意すると、認証コードとともに AppScan Presence にリダイレクトされます。 - AppScan Presence は GitHub Enterprise Server (5) からユーザー・アクセス・トークンを取得し、

window.postMessageを使用してトークンを ASoC に送信するスクリプトとともにユーザー (3) に返します。 - ASoC は GitHub アクセス・トークンを使用して (4)、ユーザーがアクセスできるリポジトリーと、AppScan Presence が使用する GitHub アプリのリストを取得します。ユーザーはスキャンするリポジトリーを選択できます。

- 選択したリポジトリーのスキャンを作成する前に、ASoC はリポジトリーがユーザーによってアクセス可能であることを確認します。AppScan Presence API (3) 関数 RepoSignature は、リポジトリーの詳細 (リポジトリーの所有者とリポジトリーの名前) の署名を作成します。アクセスが検証されると、リポジトリーの詳細に AppScan Presence 固有の秘密鍵で署名されます。署名は、API 呼び出しによって ASoC に返されます。

- ASoC AppScan Presence ID (Git Connect)、リポジトリーの詳細、署名をプロビジョニングし、UsersAPI を使用してスキャンを作成します (2)。UserAPI は、指定された AppScan Presence インスタンスに関連付けられた公開鍵を使用して署名を検証します。検証が成功すると、リポジトリーのスキャンが作成されます。

- AppScan Presence サービスは AppScan Presence WebAPI にタスクをポーリングし (6)、スキャンされたリポジトリーを取得するための新しいタスクを取得します。Presence は、関連付けられた GitHub アプリケーションの秘密鍵を使用して GitHub Enterprise サーバー に接続し (7)、リポジトリーを ZIP ファイルとして取得して Presence WebAPI (UploadRepo) にストリームします。

- リポジトリーの ZIP ファイルは ASoC に保存され、スキャンできます。スキャンが完了すると、結果が ASoC に表示され、分析されます。結果には、GitHub Enterprise Server へのリンクが含まれており、コード内の関連する行を参照してトリアージと修復を行います。 ASoC 関連するコードを含む新しいタブを開くことができます。