配置用户认证

使用单点登录 (SSO) 或 LDAP 认证对 AppScan 360° 用户进行认证。

- 通过 Keycloak、Okta、PingFederate 或 Microsoft EntraID 使用 OpenID Connect (OIDC) 进行单点登录 (SSO)。

Open ID Connect 是 OAuth 2.0 之上的一个身份验证层,允许客户端根据授权服务器执行的身份验证来验证最终用户的身份,以及以可互操作和类似 REST 的方式获取有关最终用户的基本资料信息。

- 通过端口 389/636/TCP 访问 Microsoft Active Directory 或 Domino (LDAP)

Active Directory 会认证和授权网络中的所有用户和计算机,为网络访问分配和实施安全策略。

Domino LDAP 使用 Domino 目录提供认证和授权服务,从而实现集中身份管理,并允许应用程序查询和验证用户凭证。

- 同一时间只能激活一种认证方法。如果启用了 SSO,则无法同时使用 LDAP。

- 如果在安装过程中配置了认证(使用配置文件),则这些设置优先于用户界面设置,并且用于认证的用户界面设置将以只读模式显示。

- 对于自签名证书,如果您计划稍后通过用户界面配置 SSO,则必须在安装过程中提供这些证书。

- 在 LDAP 或 SSO 用户提升为管理员后,安装过程中创建的缺省管理员帐户将被禁用。

配置单点登录 (SSO) 认证

AppScan 360° 通过 OpenID Connect (OIDC) 支持单点登录 (SSO)。这允许企业 AppScan 360° 与 Okta、Keycloak 或 PingFederate 等身份提供者 (IdP) 进行集成,从而允许用户使用公司凭证登录。

向身份提供者注册

要为 AppScan 360° 设置 Okta,请执行以下操作:

-

在组织的 Okta 或 EntraID SSO 服务中,将 AppScan 360° 注册为 OIDC 应用程序。

-

配置重定向 URI。

- URI 应采用以下格式:

- 登录 URI--

https://{as360ApplicationURL}/api/v4/signin-oidc注销 URI--

https://{as360ApplicationURL}

-

接收客户机标识和密钥,以便在 AppScan 360° 中进行设置时使用。

-

使用机密客户机创建领域。

-

验证重定向 URI。

-

URI 应采用以下格式:

-

登录 URI--

https://{as360ApplicationURL}/api/v4/signin-oidc注销 URI--

https://{as360ApplicationURL}

-

-

验证注销后重定向 URI、Web 来源并启用 OIDC 标准流。

-

注: 用户可使用 Keycloak 进行 SSO,该功能包含与 LDAP 的集成。在注册完成后,请记录以下详细信息,以便在 AppScan 360° 中使用:授权端点、客户机标识和客户机密钥。

- 在 PingFederate 中将 AppScan 360° 注册为 OIDC 客户机。

- 配置重定向 URI。URI 应采用以下格式:

-

登录 URI--

https://{as360ApplicationURL}/api/v4/signin-oidc - 注销 URI--

https://{as360ApplicationURL}

-

- 接收客户机标识和客户机密钥,以便在 AppScan 360° 中配置认证时使用。

- 确保 OpenID 发现端点可访问:

https://{PingFederateURL}/.well-known/openid-configuration重要: 合同实现必须包含preferred_username或email。

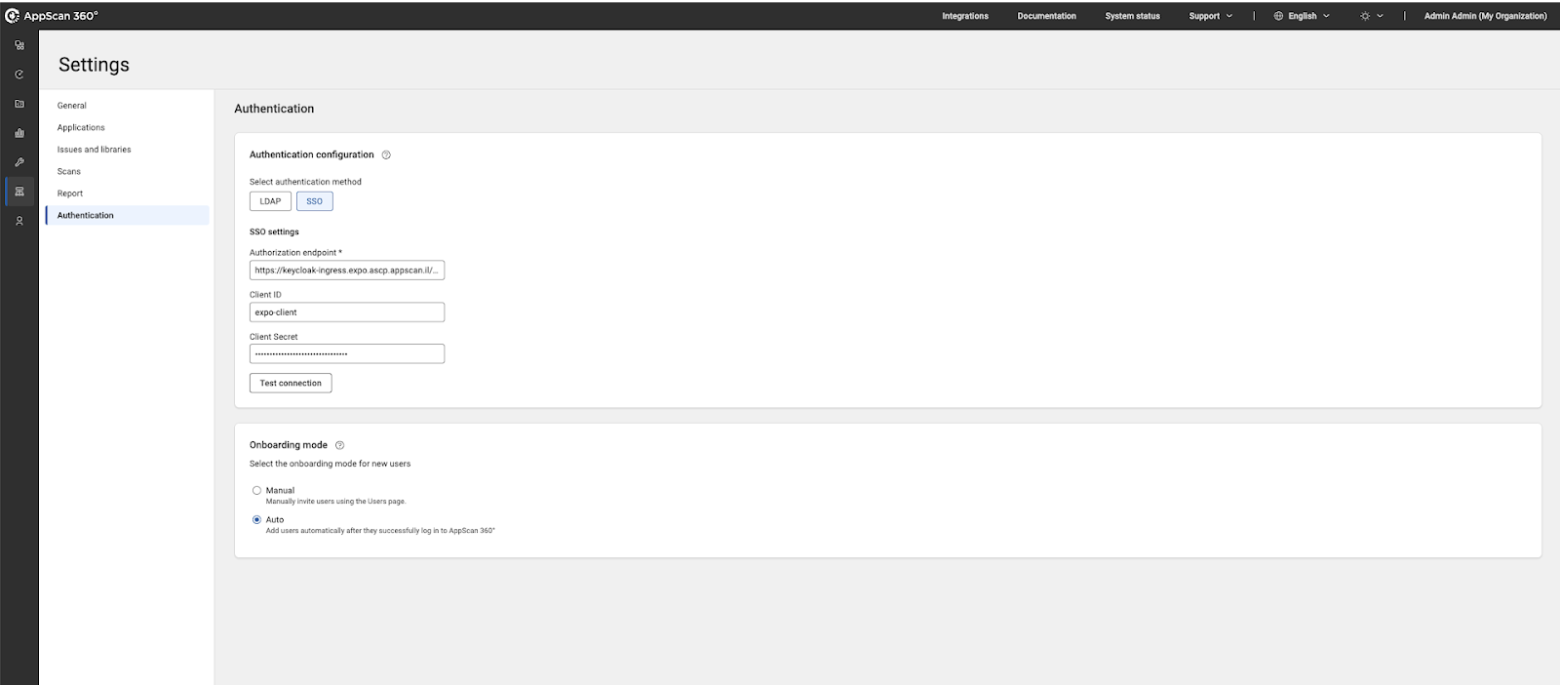

配置单点登录 AppScan 360°

- 以管理员身份登录 AppScan 360°。

- 转至。

- 选择 SSO 作为认证方法。

- 按以下方式指定身份提供者的详细信息:

字段 描述 授权端点 身份提供者的 OIDC 授权/发现端点 URL。 客户机标识 在身份提供者中将 AppScan 360° 注册为客户机应用程序时分配给它的唯一标识符。 客户机密钥 身份提供者为了与 AppScan 360° 进行安全通信而颁发的密钥。 - 选择加入模式:

- 手动 - 用户必须由管理员使用访问权管理 → 用户进行邀请。

在手动加入期间添加用户的电子邮件时,AppScan 360° 中当前缺少用于检查其是否为有效电子邮件标识的验证机制。

- 自动 - 任何已登录的有效身份提供者用户都将自动添加到 AppScan 360° 中。

只有当所有身份提供者用户都能够访问 AppScan 360° 时,才选择自动。

- 手动 - 用户必须由管理员使用访问权管理 → 用户进行邀请。

- 单击测试连接以验证设置。

- 在退出屏幕之前,单击保存。

用户登录工作流程

- 在 AppScan 360° 登录页面中,用户单击使用 SSO 进行登录。

AppScan 360° 重定向至身份提供者登录界面。

- 在身份提供者登录界面,用户需要输入相应的组织凭证。

成功登录后,用户将被重定向回 AppScan 360°。

配置 LDAP 认证

AppScan 360° 支持通过 LDAP(轻量级目录访问协议)进行认证。您可以通过配置相应的提供者类型来与 Active Directory 或 Domino LDAP 进行集成。这允许用户使用其企业目录凭证登录。

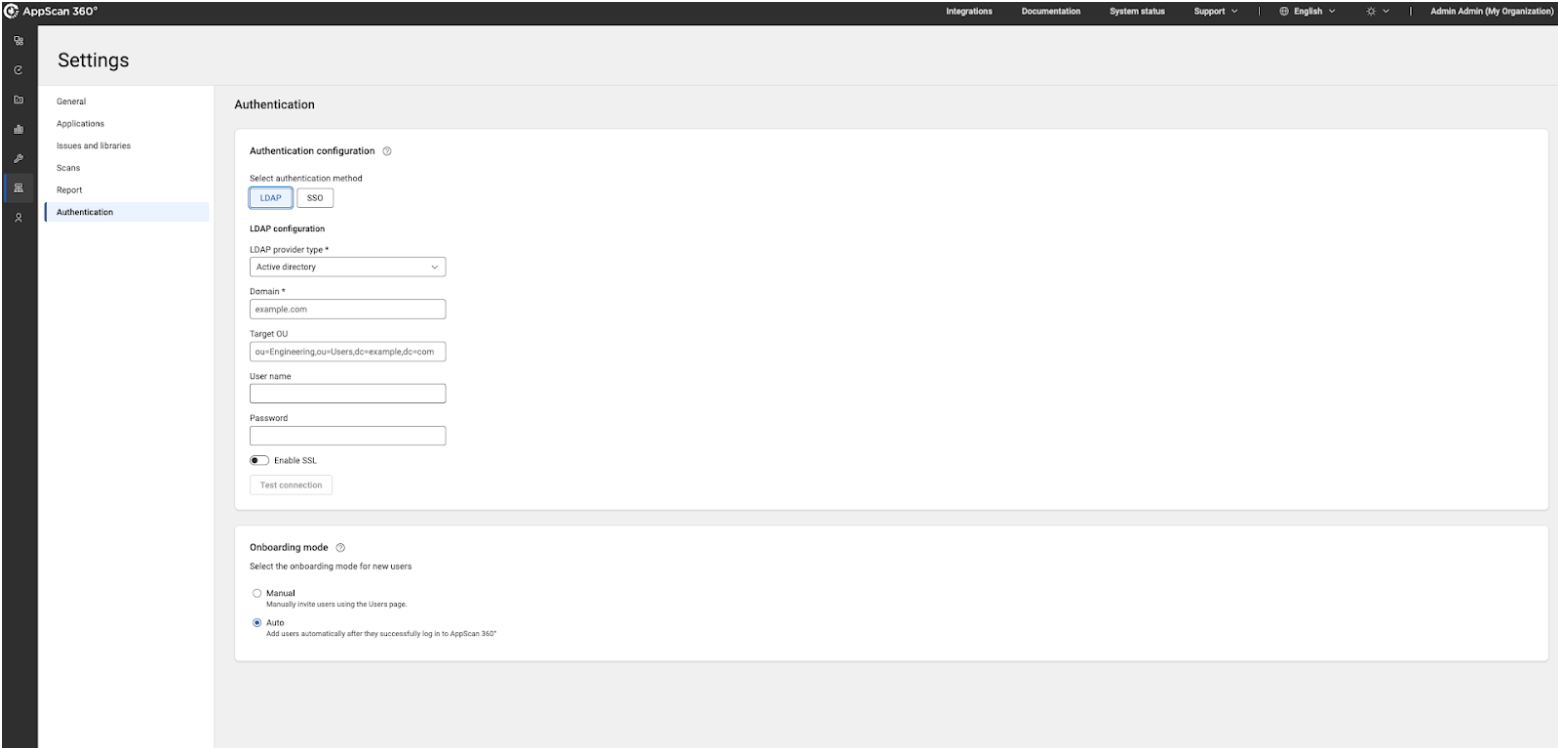

配置 LDAP AppScan 360°

- 以管理员身份登录 AppScan 360°。

- 转至。

- 选择 LDAP 作为认证方法。

- 从 LDAP 提供者类型列表中,选择 Active Directory 或 Domino LDAP。

- 按以下方式指定详细信息:

字段 描述 域 域名(适用于 Active Directory)或目录根域 目标 OU 用于搜索用户的组织单元或基本 DN 路径 用户名/密码 用于 LDAP 绑定的服务帐户凭证 启用 SSL 启用或禁用安全 LDAP (LDAPS) - 选择加入模式:

- 手动 - 用户必须由管理员使用访问权管理 → 用户进行邀请。

在手动加入期间添加用户的电子邮件时,AppScan 360° 中当前缺少用于检查其是否为有效电子邮件标识的验证机制。

- 自动 - 任何已登录的有效身份提供者用户都将自动添加到 AppScan 360° 中。

只有当所有身份提供者用户都能够访问 AppScan 360° 时,才选择自动。

- 手动 - 用户必须由管理员使用访问权管理 → 用户进行邀请。

- 单击测试连接以验证设置。

- 在退出屏幕之前,单击保存。