例 2: カスタム・アクションを使用した Azure プラグインの構成

この例では、BigFix WebUI を使用してカスタム・アクションを作成して実行することにより、Azure Asset Discovery プラグインを構成します。

『例 1: AWS プラグインの構成』で説明されている AWS の例と同様に、Azure プラグインが既にインストールされていると仮定します。

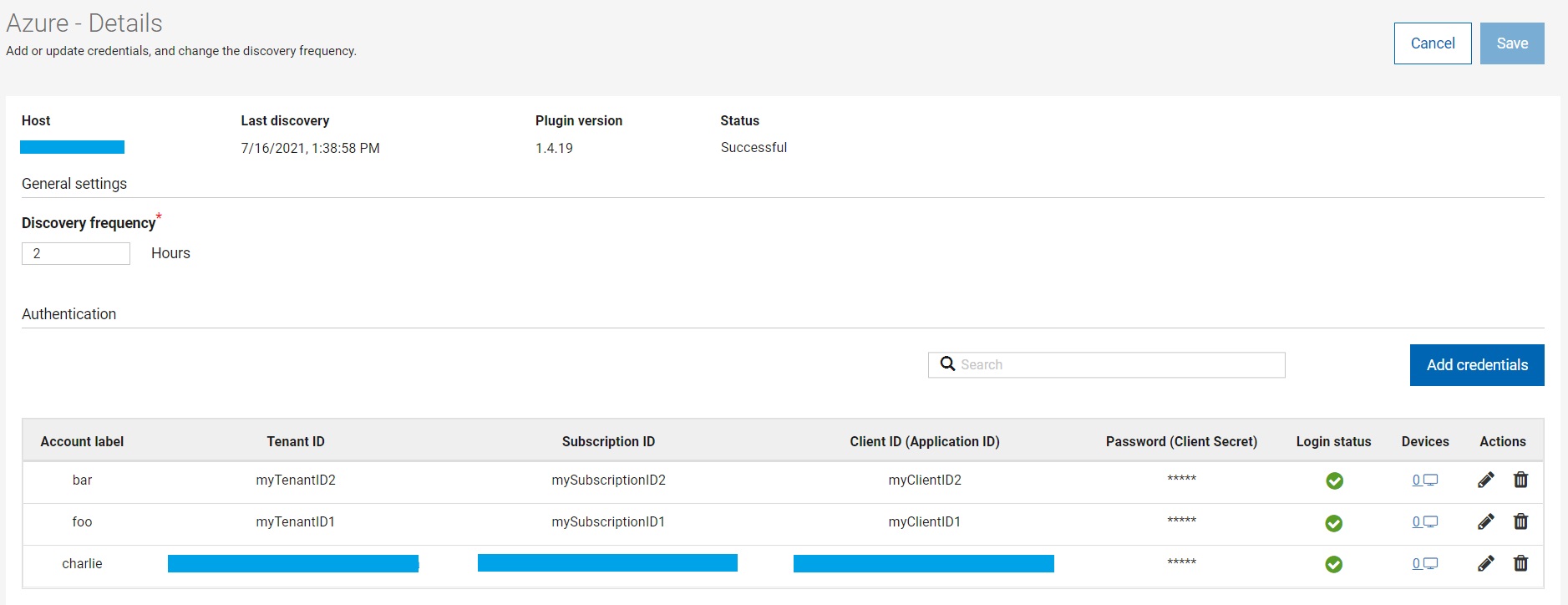

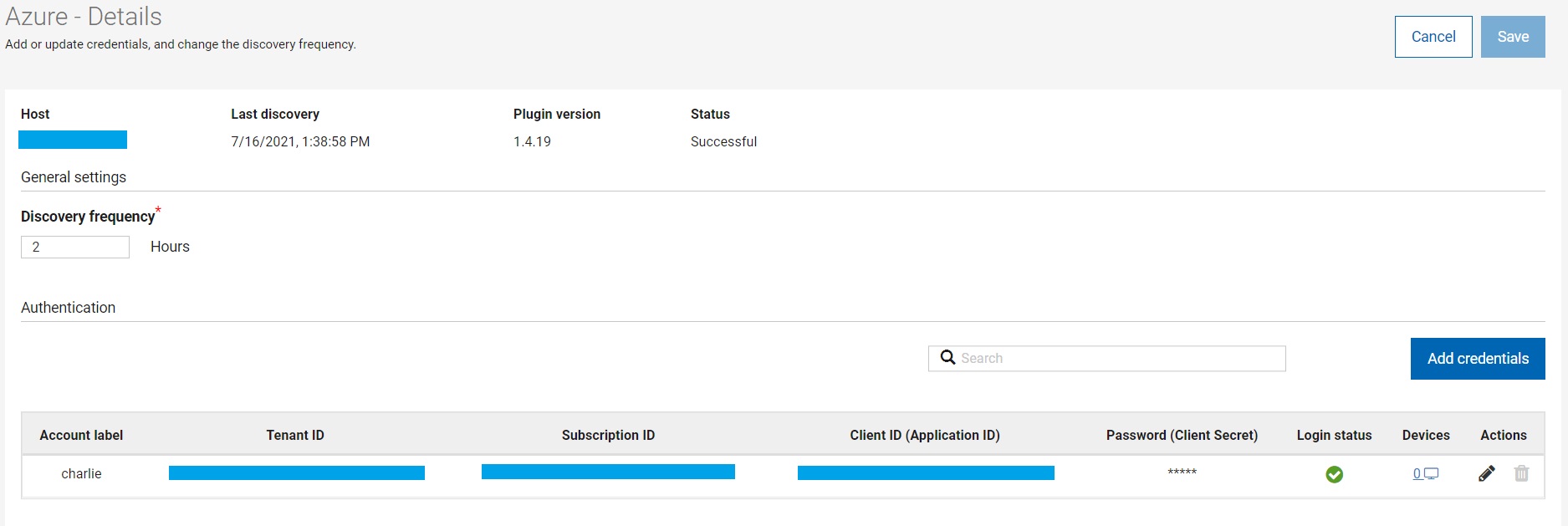

Azure プラグインについて WebUI によって報告される内容の詳細については、以下を参照してください。

2 人のユーザー (foo と bar) を構成するためのカスタム・アクションを作成します。このユーザーには、TenantID、SubscriptionID、ClientID、ClientSecret が使用可能です。

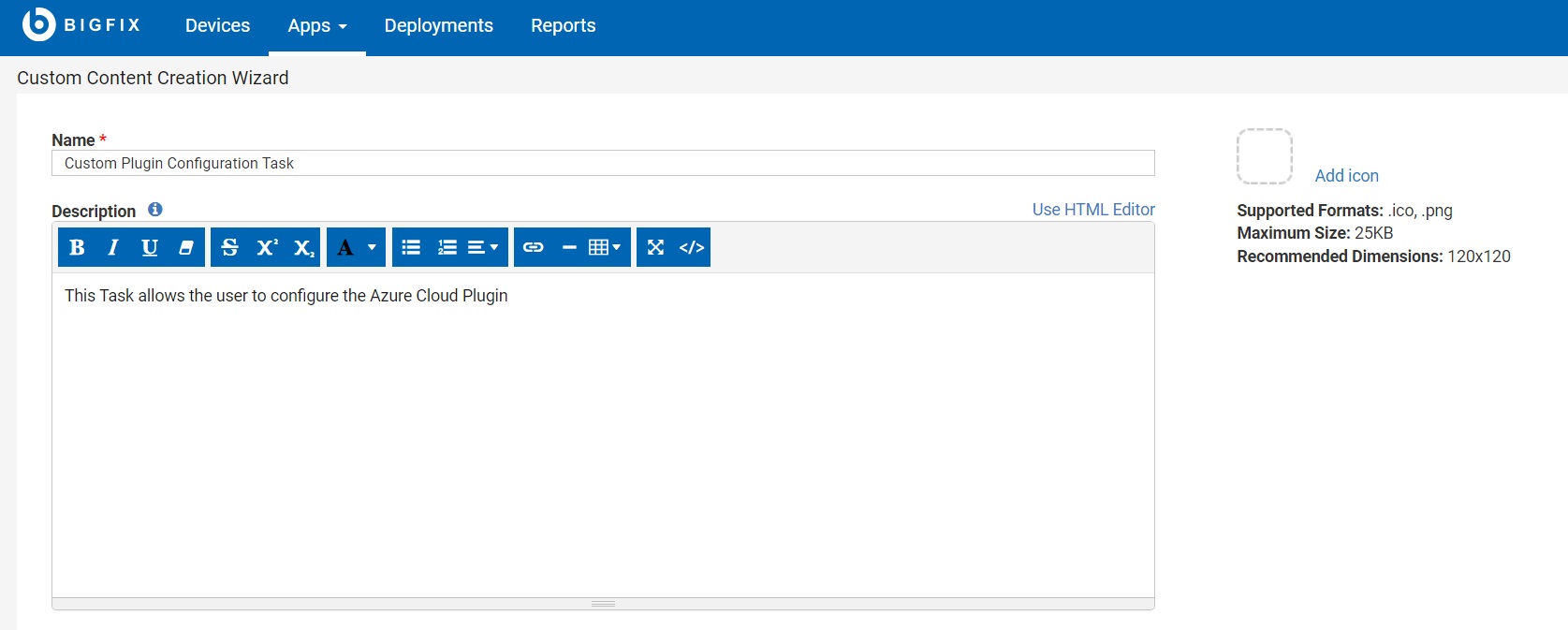

「WebUI」>「アプリケーション」>「カスタム」で、「カスタム・コンテンツの作成」をクリックします。

必要に応じて、アイテムの名前と説明を入力します。

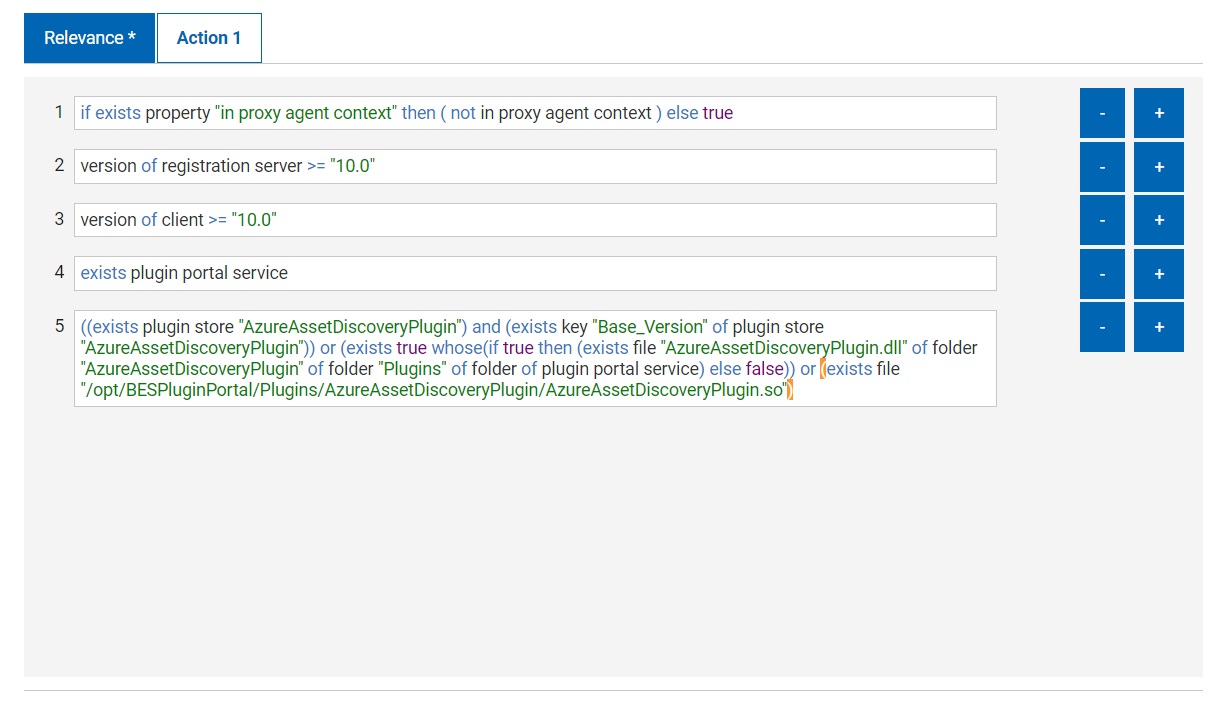

その後、以下の関連度を追加して、適切なデバイスを確実にターゲットにします (Azure プラグインがインストールされているプラグイン・ポータルである必要があります)。

if exists property "in proxy agent context" then ( not in proxy agent context ) else true

version of registration server >= "10.0"

version of client >= "10.0"

exists plugin portal service

((exists plugin store "AzureAssetDiscoveryPlugin") and (exists key "Base_Version" of plugin store

"AzureAssetDiscoveryPlugin")) or (exists true whose(if true then (exists file "AzureAssetDiscoveryPlugin.dll" of folder

"AzureAssetDiscoveryPlugin" of folder "Plugins" of folder of plugin portal service) else false)) or (exists file

"/opt/BESPluginPortal/Plugins/AzureAssetDiscoveryPlugin/AzureAssetDiscoveryPlugin.so")

ここで、AWS プラグインの実行と同様に、構成のアクション・スクリプトを作成します。

注: 置換する必要がある値は、<myTenantID1> のように不等号括弧で囲まれた値のみです。

parameter "firstLabel" = "foo"

parameter "secondLabel" = "bar"

parameter "tenantID" = "Credentials_TenantID"

parameter "clientID" = "Credentials_ClientID"

parameter "secret" = "Credentials_ClientSecret"

parameter "subscriptionID" = "Credentials_SubscriptionID"

plugin store "AzureAssetDiscoveryPlugin" set "{parameter "tenantID"}_{parameter "firstLabel"}" value "<myTenantID1>" on "{parameter "action issue date" of action}"

plugin store "AzureAssetDiscoveryPlugin" set "{parameter "clientID"}_{parameter "firstLabel"}" value "<myClientID1>" on "{parameter "action issue date" of action}"

plugin store "AzureAssetDiscoveryPlugin" set encrypted "{parameter "secret"}_{parameter "firstLabel"}" value "<myClientSecret1>" on "{parameter "action issue date" of action}"

plugin store "AzureAssetDiscoveryPlugin" set "{parameter "subscriptionID"}_{parameter "firstLabel"}" value "<mySubscriptionID1>" on "{parameter "action issue date" of action}"

plugin store "AzureAssetDiscoveryPlugin" set "{parameter "tenantID"}_{parameter "secondLabel"}" value "<myTenantID2>" on "{parameter "action issue date" of action}"

plugin store "AzureAssetDiscoveryPlugin" set "{parameter "clientID"}_{parameter "secondLabel"}" value "<myClientID2>" on "{parameter "action issue date" of action}"

plugin store "AzureAssetDiscoveryPlugin" set encrypted "{parameter "secret"}_{parameter "secondLabel"}" value "<myClientSecret2>" on "{parameter "action issue date" of action}"

plugin store "AzureAssetDiscoveryPlugin" set "{parameter "subscriptionID"}_{parameter "secondLabel"}" value "<mySubscriptionID2>" on "{parameter "action issue date" of action}"

注: foo と bar は、架空のラベルの名前です。ただし、Credentials_TenantID、Credentials_ClientID、Credentials_ClientSecret、Credentials_SubscriptionID は実際の設定名です。これらの 4 つのパラメーターを定義します。これらのパラメーターを組み合わせることにより、上記のようにユーザー・キーとパスワードを設定するために必要なキーを定義できるためです。

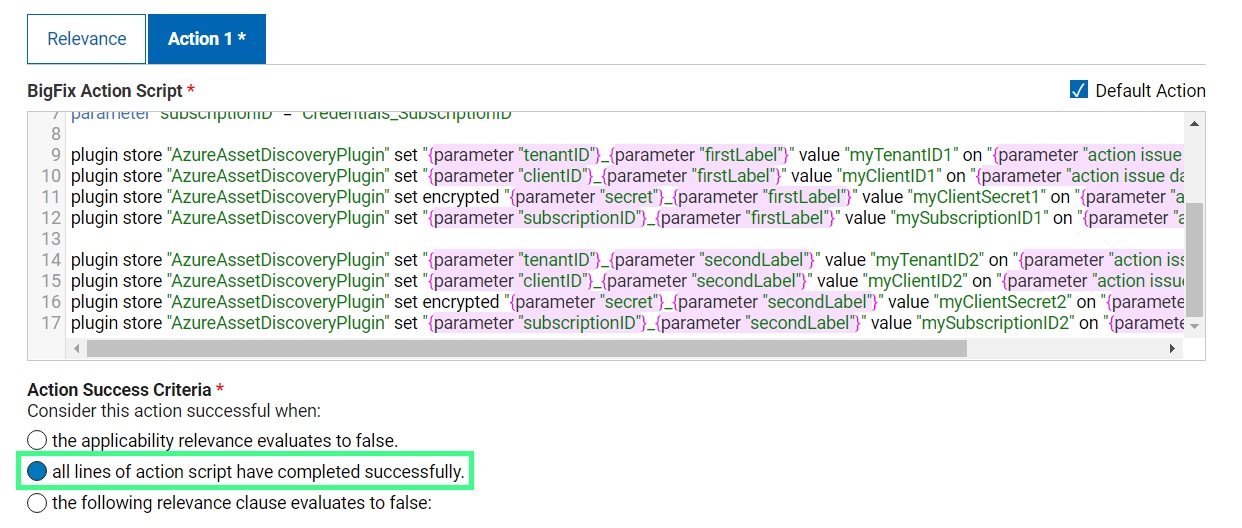

次に、スクリプト全体をコピーして「アクション」ボックスに貼り付け、 「アクション・スクリプトのすべての行が正常に完了した場合。 」を選択していることを確認します。

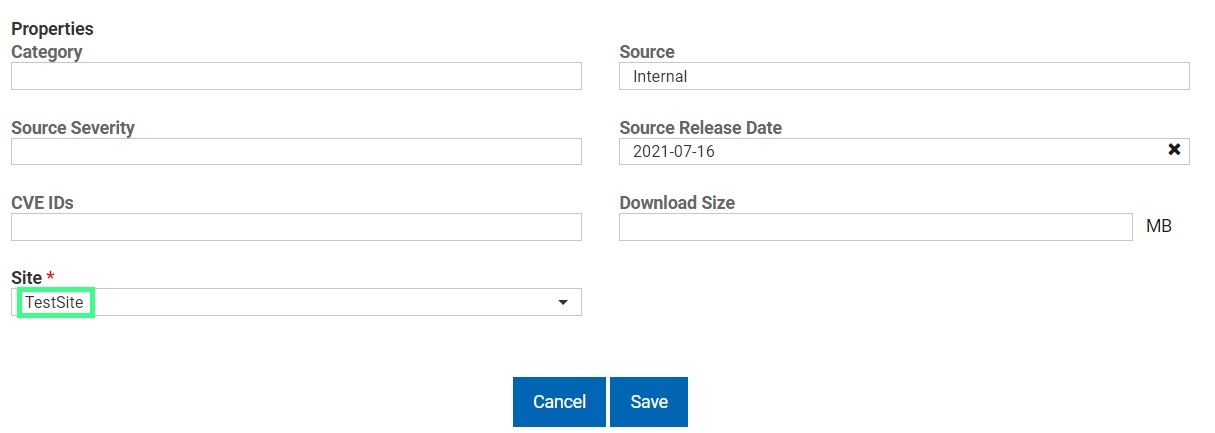

必要な「サイト」を選択し、「保存」をクリックします。

これで、「WebUI」>「アプリケーション」>「カスタム」アプリケーションに戻って、新しく作成されたタスクをデプロイしてプラグインを構成できます。

この操作を完了すると、「プラグイン管理」パネルに新規ユーザーが表示されます。