Android デバイスのセキュリティ

BigFix Mobile には、企業のコンテンツやデバイスを保護するためのさまざまなデバイス・セキュリティー管理機能が用意されています。

-

デフォルトでは、BigFix Mobile は登録済みの Android デバイスに対して、デバイス・タイプに応じて特定のセキュリティー・ポリシーを適用し、IT 管理者による設定やカスタマイズを必要としません。

-

WebUI ページを使用して、IT 管理者はセキュリティー・ポリシーを構成できます。

-

IT 管理者は、カスタム・ポリシーを使用してセキュリティー・ポリシーを定義できます。

-

また、MDM アクションを通じて、企業データへの不正アクセスや共有を防止することもできます。

IT 管理者は、管理対象 Android デバイスにセキュリティー・ポリシーをデプロイすることで、企業のデータとデバイスのセキュリティーを強化できます。デバイスのセキュリティー・ポリシーの適用により、すべての管理対象デバイスが組織のポリシーに準拠していることが保証されます。デバイスが準拠していない場合、デバイスが準拠しない限り、すべての仕事用アプリと作業データはデバイスでブロックされます。

デフォルトのセキュリティー・ポリシー - 一般

デフォルトでは、管理対象のすべての Android デバイスに以下のセキュリティー・ポリシーが適用されます。この制限は、Android バージョン 5.0 以降のデバイスで有効です。

登録済みの Android デバイスにデプロイされるデフォルト・ポリシーは、デバイスの個人用プロファイルであっても、信頼できないソースからのアプリのインストールを制限します。

デフォルトのセキュリティー・ポリシー- デフォルトでアプリのインストールを制限します

DISALLOW_INSTALL. DISALLOW_INSTALL Default - 信頼できないアプリのインストールを制限します

EnumsUNTRUSTED_APPS_POLICY_UNSPECIFIED Unspecified - デバイス全体でアプリのインストールを制限します

ALLOW_INSTALL_IN_PERSONAL_PROFILE_ONLY - 仕事用プロファイルを持つデバイスの場合は、デバイスの個人用プロファイルで信頼できないアプリのインストールを許可します

ALLOW_INSTALL_DEVICE_WIDEAllow - デバッグ機能はデフォルトでブロックされます

デフォルトのセキュリティー・ポリシー - 専用デバイス

一般的なデフォルトのセキュリティー設定に加えて、BigFix Mobile は、すべての専用デバイスに以下のデフォルトのセキュリティー・ポリシーを適用します。

- ユーザーは、ロックされた専用デバイスをエスケープして他のアクションを許可することはできません。ロックされた専用デバイスに対して他のアクションは許可されません。

- セーフ・ブートが無効: セーフ・モードで起動するとオフになります。

- 画面キャプチャーが無効になっています

- カメラが無効になっています

- 出荷時設定へのリセットが無効になっています

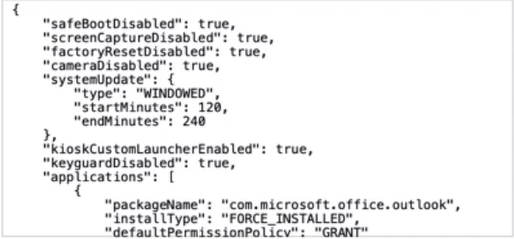

以下のコード・スニペットは、登録時に専用デバイスにデプロイされるデフォルトのカスタム JSON ポリシー・ファイル内のコードを示しています。

デバイスのセキュリティー・オプション

| [セキュリティーの種類] | 適用可能なデバイス・タイプ | セキュリティーの範囲 |

|---|---|---|

| デバイスセキュリティ | 会社所有のデバイス (完全管理対象および専用 Android デバイス) | デバイス・レベル |

| ワークステーションのセキュリティー | BYOD Android デバイスの仕事用プロファイル | 仕事用プロファイル・レベル |

| ワイプとロック | 会社所有のデバイス (完全管理対象および専用 Android デバイス) | デバイス・レベル |

| コンプライアンスの違反措置 | ポリシー構成に応じて、すべての管理対象 Android デバイスに適用可能 | ポリシー構成に応じて、デバイス・レベルまたは仕事用プロファイル・レベル |

| SafetyNet サポート | ||

| アプリ適用の検証 | IT 管理者は、デバイスでアプリを検証するオプションをオンにできます。「アプリの検証」は、Android デバイスにインストールされたアプリを、インストール前後に有害なソフトウェアがないかスキャンし、悪意のあるアプリによって企業データが侵害されないようにします。「アプリの検証」は、ポリシー (ensureVerifyAppsEnabled に移動) によってデフォルトでオンにする必要があります 。 |

|

| ハードウェアのセキュリティー管理 |

パスコード・ポリシー

Android パスコード・ポリシーは、WebUI パスコード・ポリシー・ページから管理できます。IT 管理者は、デバイスのロック解除や仕事用プロファイルのみのロック解除のために、特定のタイプと複雑さの PIN/パターン/パスワードを設定するようデバイス・ユーザーに求めるパスワード・ポリシーを構成して適用できます。

- デバイスセキュリティ

- デバイスのセキュリティーを強化するには、「Android パスコード・ポリシーの範囲」に「SCOPE_UNSPECIFIED」または「SCOPE_DEVICE」を選択していることを確認します。ユーザーがパスワードを入力すると、デバイスのロックが解除され、ユーザーはデバイス内のアプリとデータにアクセスできるようになります。

- ワークステーションのセキュリティー

- 仕事用セキュリティー・ポリシーは、Android デバイスの仕事用アプリとデータを保護するために、仕事用プロファイル・レベルでのみ適用されます。このポリシーは、BYOD デバイスに適用すると、ユーザーの個人データに影響を与えずに仕事用のデータのみをロックするのに役立ちます。

ワイプとロック

IT 管理者は WebUI を使用して、会社所有の Android デバイスをリモートでワイプまたはロックし、企業データのセキュリティを確保できます。ワイプ・コマンドは、紛失または盗難にあったデバイスから企業コンテンツをワイプするために使用されます。ロック・コマンドは、紛失または盗難にあったデバイスをロックするために使用されます。WebUI を使用して会社所有の Android デバイスをワイプまたはロックする方法については、デバイスのワイプとロックを参照してください。

コンプライアンスの違反措置

- App Store アプリ・ポリシー: IT 管理者は、アプリケーション・ポリシーを使用して、会社のアプリとデータを保護するためのルールを適用できます。例えば、以下のようにします。

- アプリ間の仕事用データの共有を制御する

- 仕事用アプリのデータを個人の保管場所への保存を禁止する

- 制限ポリシー: IT 管理者は、WiFi や Bluetooth 経由のネットワークへのアクセスなどの制限を適用できます。

- カスタム・ポリシー: IT 管理者は、JSONファイルでカスタム・ポリシーを定義し、それをポリシー・グループに追加し、選択したデバイスまたは MDM サーバーにデプロイできます。