Configuration de l'authentification des utilisateurs

Authentifiez les utilisateurs pour AppScan 360° à l'aide de l'authentification unique (SSO) ou LDAP.

- Authentification unique (SSO) à l'aide d'OpenID Connect (OIDC) via Keycloak, Okta, PingFederate ou Microsoft EntraID.

Open ID Connect est une couche d'authentification au-dessus d'OAuth 2.0. Elle permet aux clients de vérifier l'identité de l'utilisateur final basée sur l'authentification effectuée par un serveur d'autorisation et d'obtenir des informations de profil de base sur l'utilisateur final de manière interopérable et similaire à REST.

- Microsoft Active Directory ou Domino (LDAP) via le port 389/636/TCP

Active Directory authentifie et autorise tous les utilisateurs et ordinateurs d'un réseau, en définissant et en appliquant des politiques de sécurité pour l'accès au réseau.

Domino LDAP fournit des services d'authentification et d'autorisation à l'aide de l'annuaire Domino, ce qui permet de centraliser la gestion des identités et de permettre aux applications d'interroger et de valider les informations d'identification des utilisateurs.

- Une seule méthode d'authentification peut être active à la fois. Si la SSO est activée, LDAP ne peut pas être utilisé simultanément.

- Si l'authentification est configurée pendant l'installation (à l'aide du fichier de configuration), ces paramètres sont prioritaires sur les paramètres de l'interface utilisateur et les paramètres de l'interface utilisateur pour l'authentification s'affichent en mode lecture seule.

- Pour les certificats auto-signés, ils doivent être fournis lors de l'installation si vous prévoyez de configurer la SSO ultérieurement via l'interface utilisateur.

- Lorsqu'un utilisateur LDAP ou SSO est promu en tant qu'administrateur, le compte administrateur par défaut créé lors de l'installation est désactivé.

Configuration de l'authentification unique (SSO)

AppScan 360° prend en charge l'authentification unique (SSO) via OpenID Connect (OIDC). Cela permet aux entreprises d'intégrer AppScan 360° aux fournisseurs d'identités (IdP) tels qu'Okta, Keycloak ou PingFederate, permettant ainsi aux utilisateurs de se connecter avec des informations d'identification d'entreprise.

Enregistrement auprès de fournisseurs d'identités

Pour configurer Okta pour AppScan 360° :

-

Enregistrez AppScan 360° tant qu'application OIDC sur les services SSO Okta ou EntraID de votre organisation.

-

Configurez les URI de redirection.

- Les URI doivent être aux formats suivants :

- URI de connexion :

https://{as360ApplicationURL}/api/v4/signin-oidcURI de déconnexion :

https://{as360ApplicationURL}

-

Obtenez l'ID client et le secret à utiliser lors de la configuration dans AppScan 360°.

-

Créez un domaine avec un client confidentiel.

-

Validez les URI de redirection.

-

Les URI doivent être aux formats suivants :

-

URI de connexion :

https://{as360ApplicationURL}/api/v4/signin-oidcURI de déconnexion :

https://{as360ApplicationURL}

-

-

Validez les URI de redirection après déconnexion, les origines Web et activez les flux standard OIDC.

-

Remarque : Les utilisateurs peuvent utiliser Keycloak pour la SSO, qui inclut l'intégration avec LDAP.Veuillez noter les informations suivantes une fois l'enregistrement terminé : nœud final d'autorisation, ID client, secret client à utiliser dans AppScan 360°.

- Enregistrez AppScan 360° en tant que client OIDC dans PingFederate.

- Configurez les URI de redirection. Les URI doivent être aux formats suivants :

-

URI de connexion :

https://{as360ApplicationURL}/api/v4/signin-oidc - URI de déconnexion :

https://{as360ApplicationURL}

-

- Obtenez l'ID client et le secret client à utiliser lors de la configuration de l'authentification dans AppScan 360°.

- Assurez-vous que le nœud final de découverte OpenID est accessible :

https://{PingFederateURL}/.well-known/openid-configurationImportant : L'exécution du contrat doit inclurepreferred_usernameouemail.

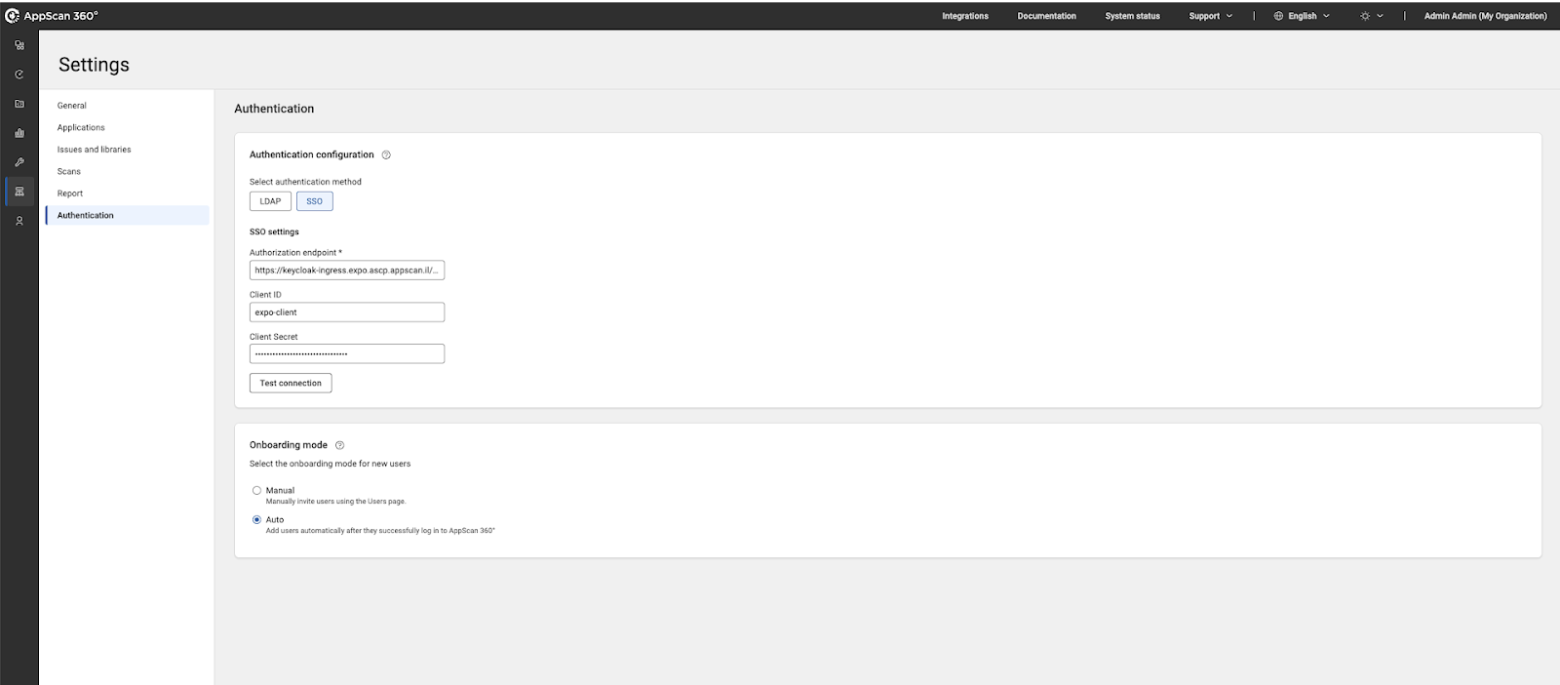

Configuration de l'authentification unique dans AppScan 360°

- Connectez-vous à AppScan 360° en tant qu'administrateur.

- Accédez à .

- Sélectionnez SSO comme méthode d'authentification.

- Spécifiez les détails du fournisseur d'identité comme suit :

Champ Description Nœud final d'autorisation URL du nœud final d'autorisation/de découverte OIDC de votre fournisseur d'identité. ID client Identifiant unique attribué à AppScan 360° lorsqu'il est enregistré en tant qu'application client dans votre fournisseur d'identité. Secret client Clé secrète émise par le fournisseur d'identité pour une communication sécurisée avec AppScan 360°. - Sélectionnez le mode d'intégration :

- Manuelle : les utilisateurs doivent être invités par un administrateur via Gestion des accès → Utilisateurs.

Lorsque l'e-mail d'un utilisateur est ajouté lors de l'intégration manuelle, la validation actuelle de AppScan 360° n'est pas présente pour vérifier s'il s'agit d'un ID d'e-mail valide.

- Automatique : tout utilisateur du fournisseur d'identité valide qui se connecte est automatiquement ajouté à AppScan 360°.

Choisissez Automatique uniquement si tous les utilisateurs du fournisseur d'identité peuvent accéder à AppScan 360°.

- Manuelle : les utilisateurs doivent être invités par un administrateur via Gestion des accès → Utilisateurs.

- Cliquez sur Tester la connexion pour valider la configuration.

- Cliquez sur Enregistrer avant de quitter l'écran.

Flux de travaux de connexion utilisateur

- Sur la page de connexion de AppScan 360°, l'utilisateur clique sur Connexion avec SSO.

AppScan 360° redirige vers la connexion au fournisseur d'identité.

- Lors de la connexion au fournisseur d'identité, l'utilisateur saisit les informations d'identification de l'organisation appropriées.

Une fois la connexion établie, l'utilisateur est redirigé vers AppScan 360°.

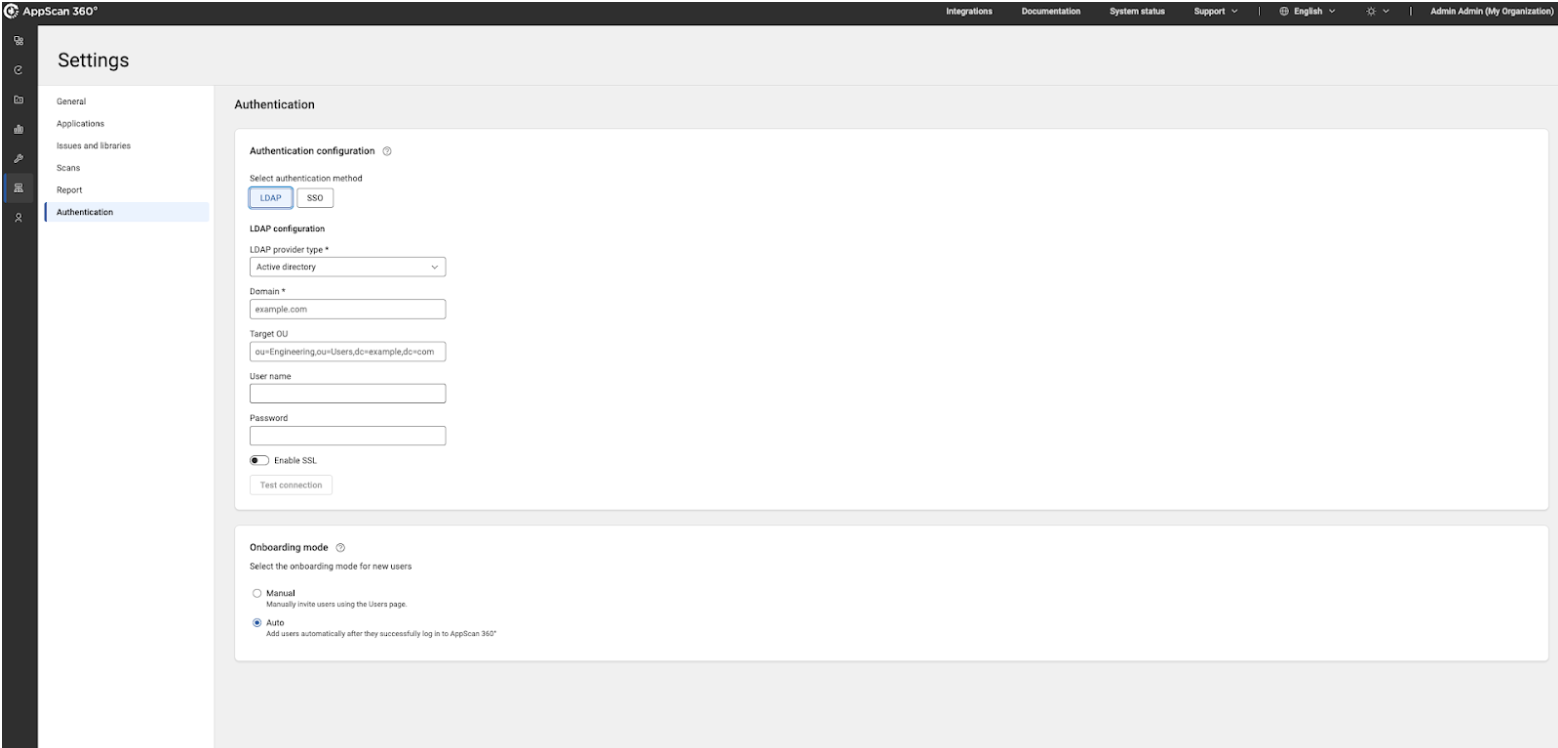

Configuration de l'authentification LDAP

AppScan 360° prend en charge l'authentification par l'intermédiaire du protocole LDAP (Lightweight Directory Access Protocol). Vous pouvez intégrer avec Active Directory ou Domino LDAP en configurant le type de fournisseur approprié. Cela permet aux utilisateurs de se connecter avec leurs informations d'identification d'annuaire d'entreprise.

Configuration de LDAP dans AppScan 360°

- Connectez-vous à AppScan 360° en tant qu'administrateur.

- Accédez à .

- Sélectionnez LDAP comme méthode d'authentification.

- Dans la liste Type de fournisseur LDAP, choisissez Active Directory ou Domino LDAP.

- Indiquez les détails comme suit :

Champ Description Domaine Nom de domaine (pour Active Directory) ou domaine racine d'annuaire OU cible Chemin d'accès à l'unité organisationnelle ou au DN de base utilisé pour rechercher des utilisateurs Nom d'utilisateur/Mot de passe Informations d'identification du compte de service utilisées pour la liaison LDAP Activer SSL Activer ou désactiver LDAP sécurisé (LDAPS) - Sélectionnez le mode d'intégration :

- Manuelle : les utilisateurs doivent être invités par un administrateur via Gestion des accès → Utilisateurs.

Lorsque l'e-mail d'un utilisateur est ajouté lors de l'intégration manuelle, la validation actuelle de AppScan 360° n'est pas présente pour vérifier s'il s'agit d'un ID d'e-mail valide.

- Automatique : tout utilisateur du fournisseur d'identité valide qui se connecte est automatiquement ajouté à AppScan 360°.

Choisissez Automatique uniquement si tous les utilisateurs du fournisseur d'identité peuvent accéder à AppScan 360°.

- Manuelle : les utilisateurs doivent être invités par un administrateur via Gestion des accès → Utilisateurs.

- Cliquez sur Tester la connexion pour valider la configuration.

- Cliquez sur Enregistrer avant de quitter l'écran.