Corrélation

AppScan analyse les problèmes détectés par IAST, DAST et SAST, afin d'identifier les liens faibles communs dans le code (corrélations) où plusieurs vulnérabilités peuvent être résolues moyennant un effort de résolution unique ou consolidé.

Chacune des technologies de base (IAST, DAST et SAST) présente des points forts et des faiblesses. La corrélation nous permet de tirer parti des points forts de chaque technologie, tout en surmontant ses points faibles grâce aux avantages des autres.

- Enrichissez les problèmes DAST avec les détails IAST et SAST.

- Hiérarchisez vos constatations SAST à l'aide de la précision de vos résultats IAST et DAST.

- Validez les correctifs SAST à partir des mises à jour de statut de vos problèmes IAST et DAST.

- Réduisez le nombre de vulnérabilités et de tâches de résolution en regroupant les problèmes.

Lorsque vous disposez d'un abonnement IAST, la corrélation est mise à jour automatiquement chaque fois que des problèmes IAST, DAST ou SAST pertinents sont détectés. Les groupes de corrélations existants sont automatiquement mis à jour avec les nouveaux problèmes et des groupes sont créés, si besoin. Aucune intervention de l'utilisateur n'est requise.

Comment ça marche ?

La corrélation repose sur IAST. IAST a accès à l'application au moment de l'exécution (comme DAST) et est capable de lire le code source (comme SAST). Notre algorithme de corrélation automatique met en correspondance les problèmes IAST avec les problèmes DAST et SAST. Il extrait les données de chaque problème, puis utilise une variété d'heuristiques pour identifier les corrélations. Cela permet d'optimiser le processus de résolution jusqu'à un nouveau niveau. L'ajout d'IAST et de la corrélation à votre arsenal peut réduire le nombre global de problèmes et/ou vulnérabilités à traiter.

Utilisation de la corrélation

Lorsque vous disposez d'un abonnement IAST, la corrélation est mise à jour automatiquement chaque fois que des problèmes IAST, DAST ou SAST pertinents sont détectés. Les groupes de corrélations existants sont automatiquement mis à jour avec les nouveaux problèmes et des groupes sont créés, si besoin. Aucune intervention de l'utilisateur n'est requise.

Exemples

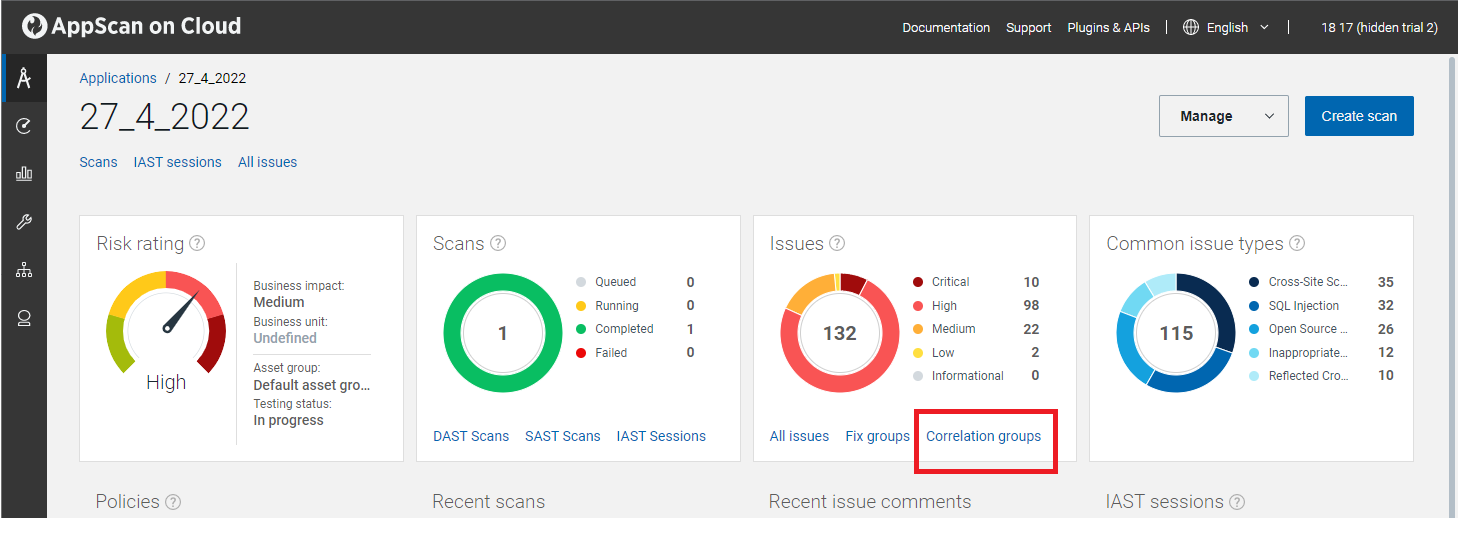

Tableau de bord

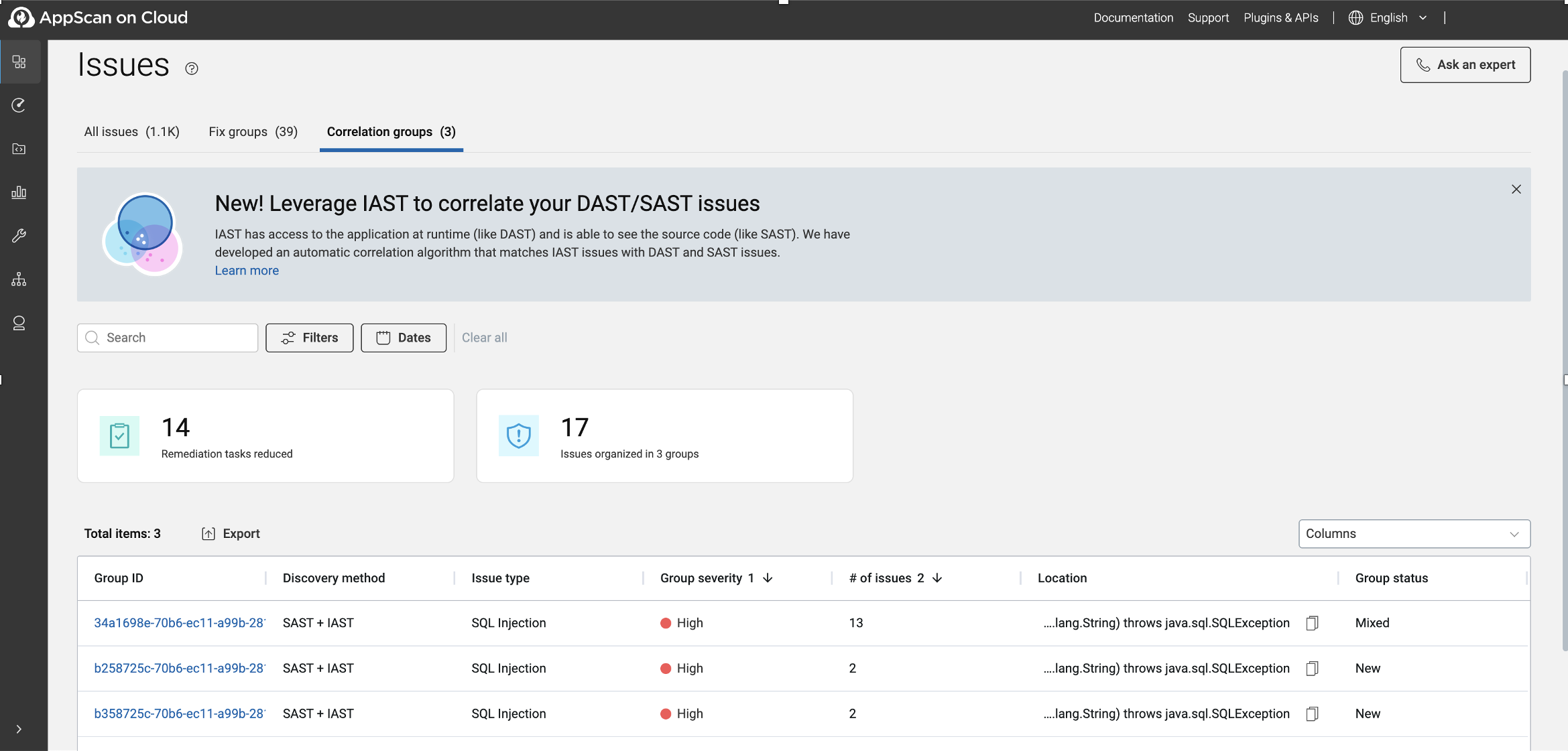

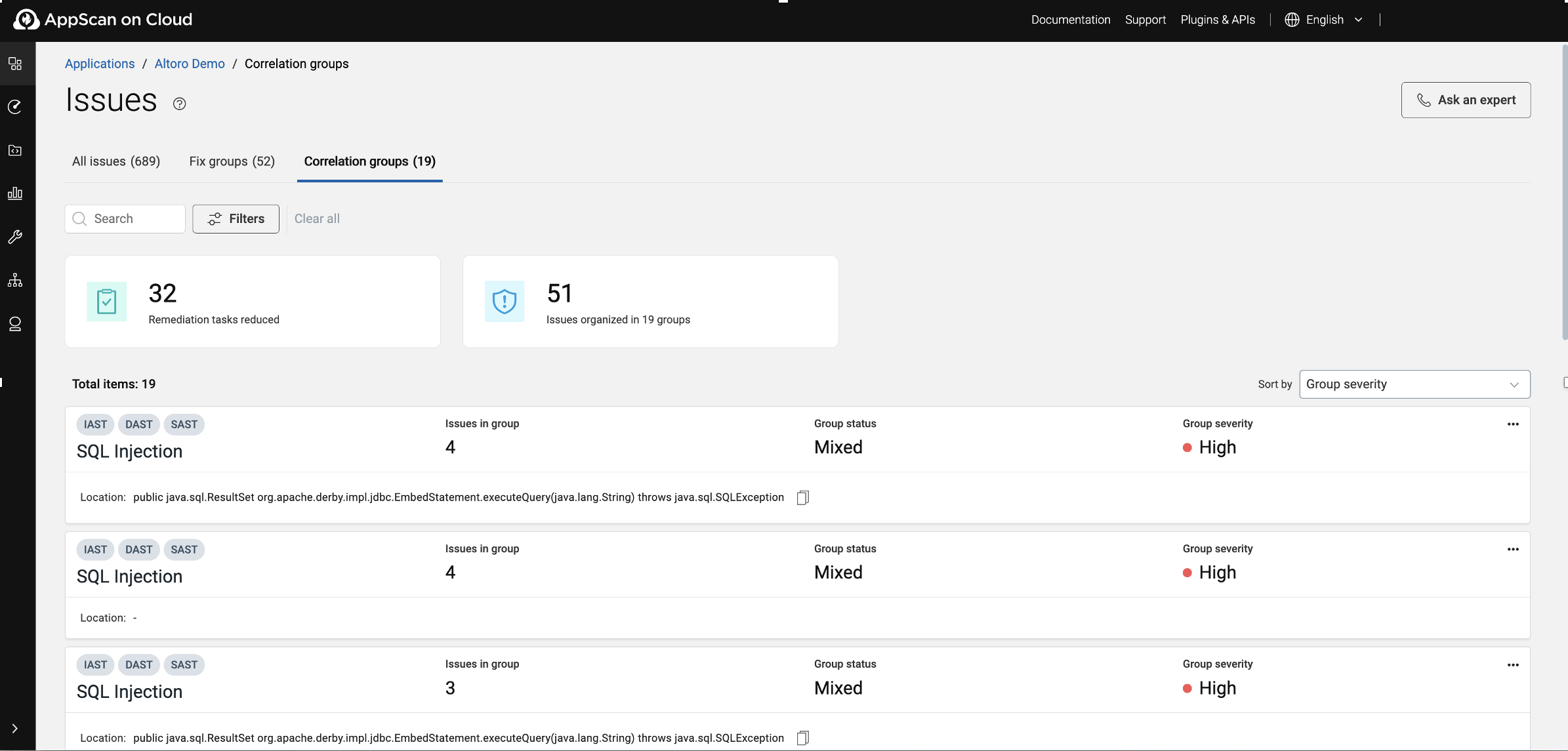

Page Groupes de corrélations

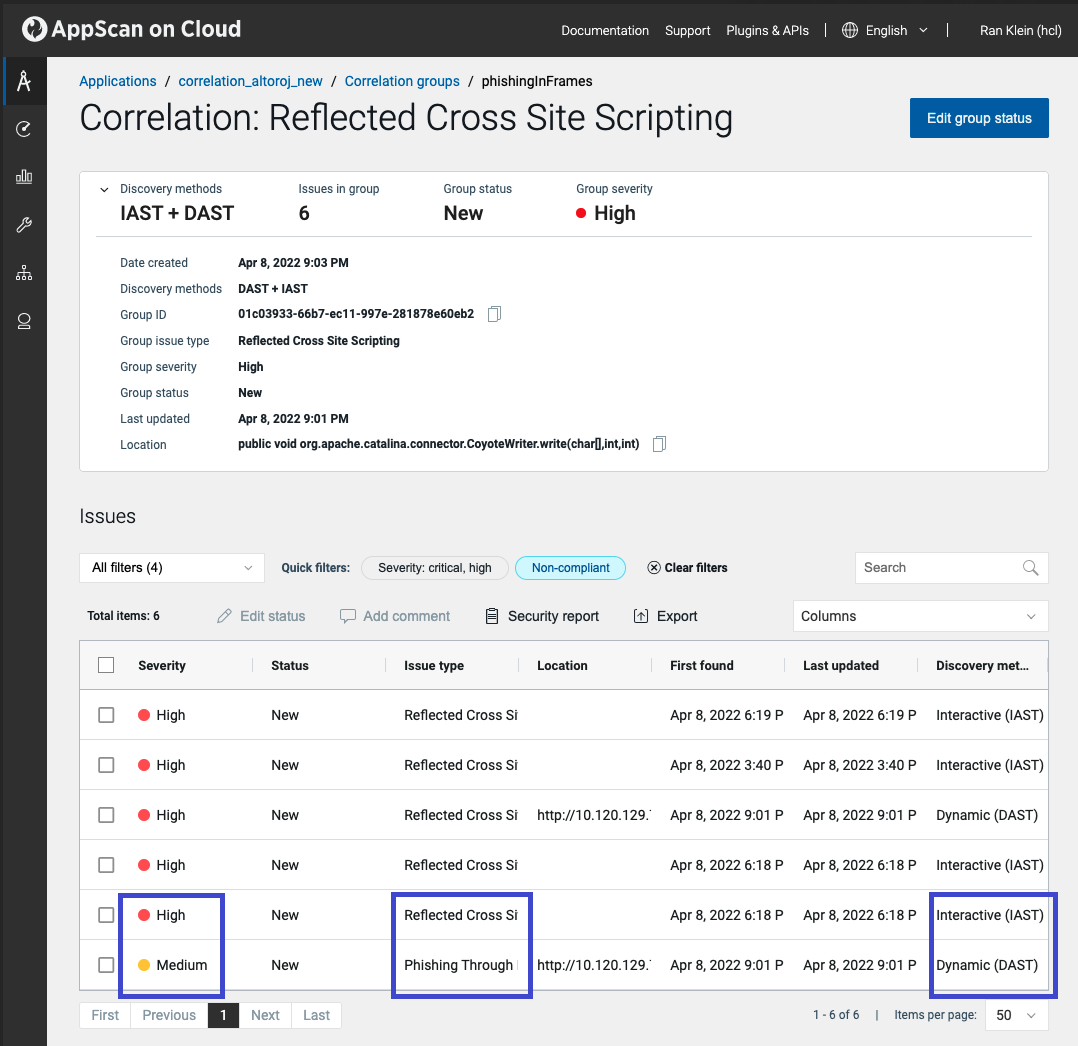

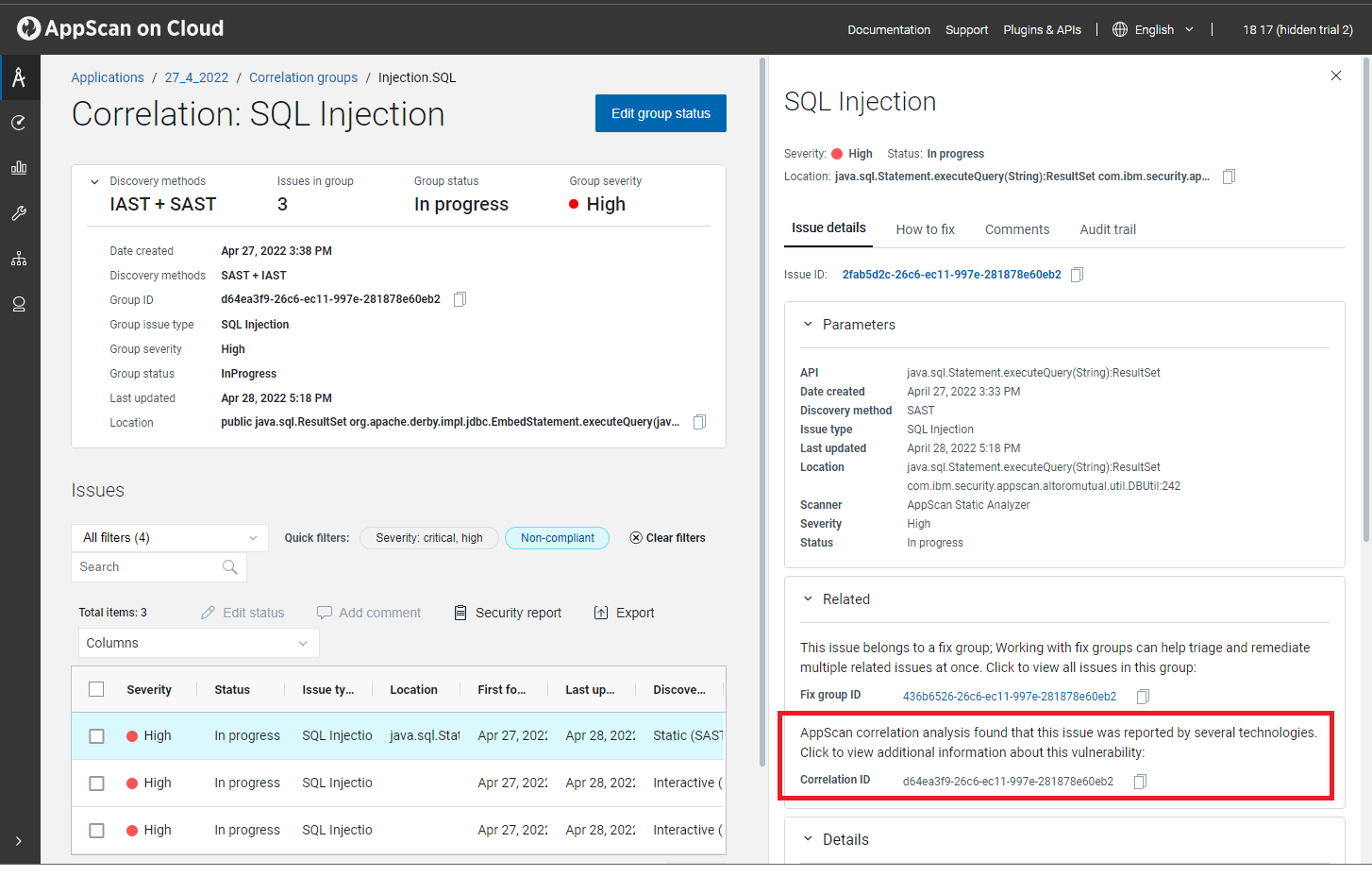

Problèmes dans un groupe

Détails du problème

Exploitation de la corrélation

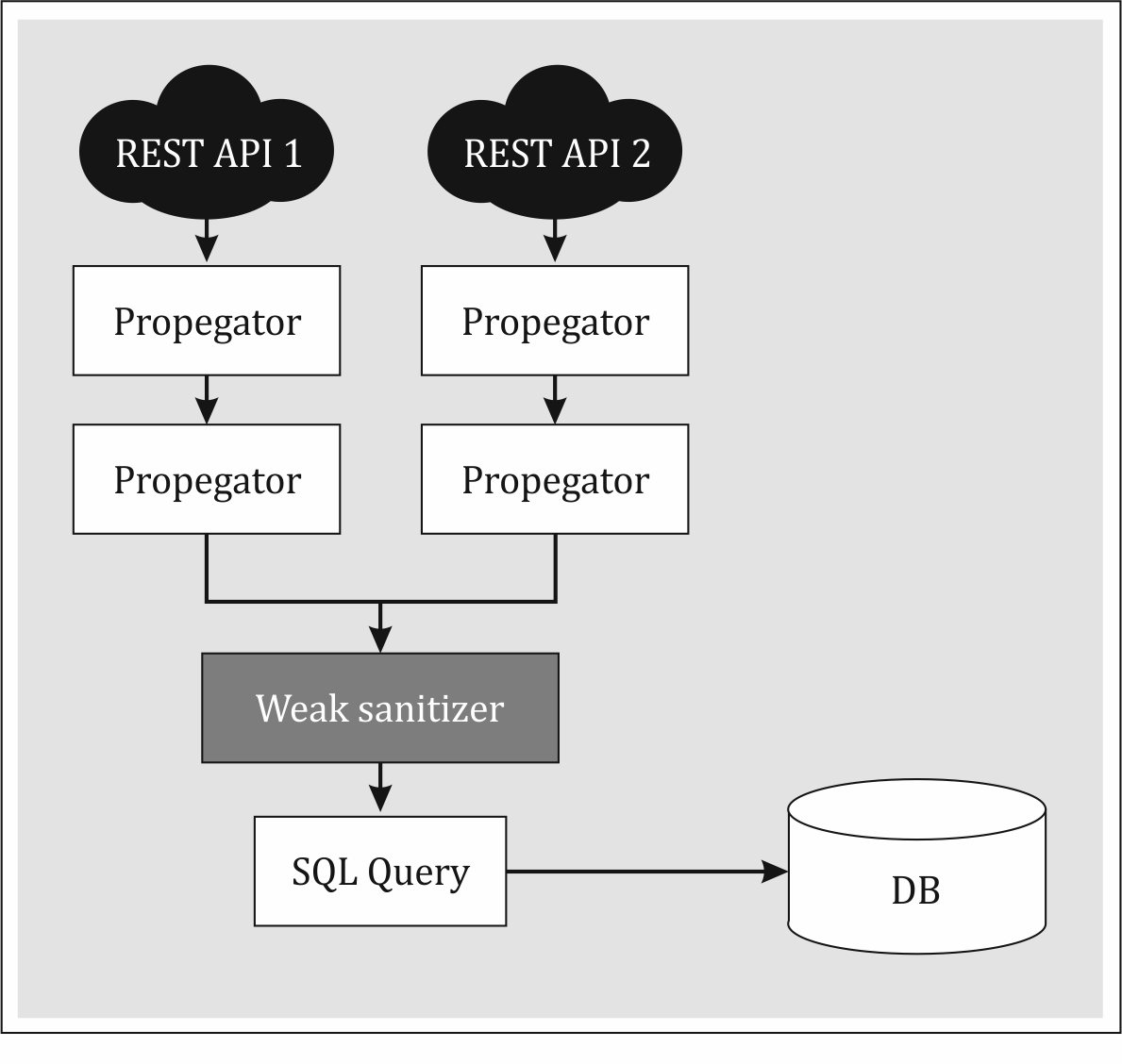

La réutilisation du code est une bonne pratique dans le développement de logiciels, mais un seul maillon faible peut créer de multiples failles de sécurité dans une application. Le schéma ci-dessous illustre comment un nettoyeur faible peut provoquer de multiples vulnérabilités d'injection SQL. Etant donné que l'API REST 1 a une route/source différente de l'API RESP 2, leurs vulnérabilités ne semblent pas liées dans les résultats de l'examen.

La corrélation regroupe les vulnérabilités qui doivent être corrigées en tant que tâche unique.

Notez dans l'exemple ci-dessous que le groupe de corrélations inclut des problèmes détectés par différentes technologies (IAST et DAST), de différents types de problèmes et avec des degrés de gravité différents. Ces différents problèmes, qui n'auraient pas été considérés comme liés, peuvent désormais être résolus moyennant un seul effort de résolution.