脆弱性レポートの仕組み

- パッチ Fixlet メタデータに記載されている脆弱性 CVE (

CVENames、MIME_x-fixlet-cve) - パッチ Fixlet メタデータの置き換え情報 (

MIME_x-fixlet-superseded-id) - 外部 NVD フィードからの脆弱性の詳細

- パッチ Fixlet の評価結果

Compliance は、デバイスを直接スキャンして脆弱性を調べることはありません。デバイスの脆弱性は、そのパッチ適用ステータスから導出されます。

| Fixlet の状況 | パッチ・アプリケーションの状況 | 脆弱性の状況 |

|---|---|---|

| 関連なし | 適用済み | 修復済み |

| 関連 | 適用なし | 未修復 |

以下のセクションでは、脆弱性レポート・メカニズムの作用と、それがレポートに与える影響について説明します。

置き換えチェーン

ベンダーは、以前の (現在は廃止されている) パッチで検出された修正を含むパッチをリリースする場合があります。このプロセスは置き換えと呼ばれ、古くて廃止されたパッチは「置き換え済み」とみなされてフラグが立てられます。

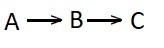

上の画像では、

パッチ A はパッチ B に置き換えられ、パッチ B は現在のパッチ C に置き換えられます。

パッチ C は、前の 2 つのパッチを置き換える置き換えパッチで、すべてのセキュリティー・フィックスが含まれています。パッチ C を適用する場合、パッチ A またはパッチ B を適用する必要はありません。

ただし、Compliance がパッチ C のメタデータをチェックした場合、A および B で説明されている脆弱性も解決したと判断することはできません。したがって、Compliance は、インポートプロセス中に置き換えチェーンを作成し、エンドポイントの脆弱性ステータスに関する情報を収集します。置き換えチェーンを使用して、Compliance は、暗黙的に解決された脆弱性をそれぞれのパッチに関連付けます。したがって、パッチ C が適用されると、A、B、および C パッチのすべての脆弱性が修復済みとして正確にマークされます。

Windows 向けパッチおよび EnableSupersededEval

EnableSupersededEval は、Windows サイト向けのパッチで使用されるクライアント設定です。デフォルトでは無効になっています。これにより、サイト内の置き換えられるパッチが評価されなくなります。

通常望ましいのは、パッチ適用性評価のデフォルトの動作 (フラグがオフの状態) です。新しいパッチが使用可能な場合、置き換えられるパッチは適用されなくなります。ただし、脆弱性の状況を判別する場合、Compliance は、適用済みの置き換えられたパッチ Fixlet と、評価が無効になっている置き換えられた Fixlet を区別できません。

- パッチが初めて検出され、置き換えが行われた場合。Compliance は、パッチのステータスを判断できず、解決方法を 「関連なし」と表示することがあります。これは、あいまいな状態であり、特定のエンドポイントに適用されたパッチかどうかを判断できないことを示します。

- 以前に観察されたパッチが置き換えられた場合。Compliance は、評価したエンドポイントに関する以前の評価を転送します。例えば、以前にエンドポイントに適用されたパッチは、 修復済みのステータスを保持します。

- エンドポイントが EnableSupersededEval フラグをオンにしている場合。Compliance は、置き換えられるパッチのライブ評価ステータスを引き続き保持します。

実際に、Compliance におけるパッチと脆弱性のレポートの新規インストールまたは有効化では、脆弱性の状況に関する不完全なデータが含まれています。Compliance が長期間インストールされ、以前に適用されたパッチに関する詳細が観察されると、どの脆弱性が修復されているかを推測しやすくなります。